Minha ideia aqui é oferecer um guia rápido e prático sobre o Nmap, uma ferramenta de varredura de rede poderosa, essencial para quem trabalha com redes e segurança da informação. Este guia foi feito para que você possa consultar os principais comandos e técnicas quando precisar, desde varreduras básicas até funcionalidades mais avançadas. Se este conteúdo for útil para você, não esqueça de compartilhar com outros profissionais que possam se beneficiar!

1. Introdução ao Nmap

O Nmap (Network Mapper) é uma ferramenta de varredura de rede poderosa, frequentemente utilizada por administradores de redes, pentesters e profissionais de segurança para descobrir hosts, serviços e vulnerabilidades em uma rede de computadores. Além disso, sua flexibilidade permite realizar desde varreduras simples até varreduras avançadas que podem evitar detecções por sistemas de segurança, como firewalls e IDS (Intrusion Detection System).

2. Comandos Simples do Nmap

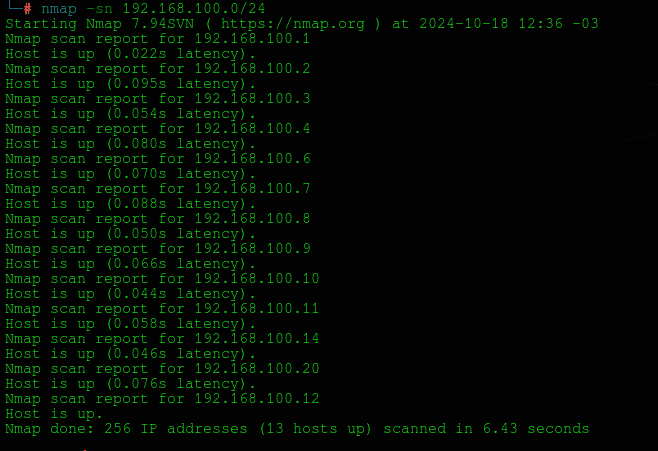

Varredura Ping Simples (Descoberta de Hosts):

nmap -sn 192.168.100.0/24

Explicação: O parâmetro -sn realiza uma varredura de ping, identificando quais hosts estão ativos na rede sem fazer uma varredura de portas.

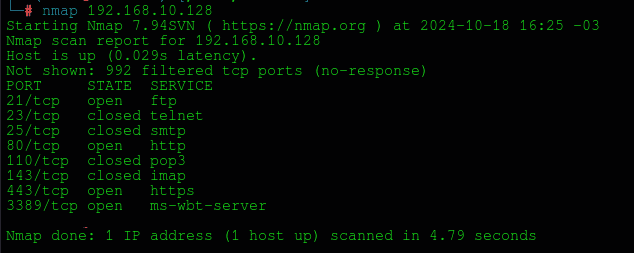

Varredura Rápida de Portas TCP Comuns:

nmap 192.168.10.128

Explicação: Este comando varre as 1000 portas TCP mais comuns do host especificado para identificar quais estão abertas.

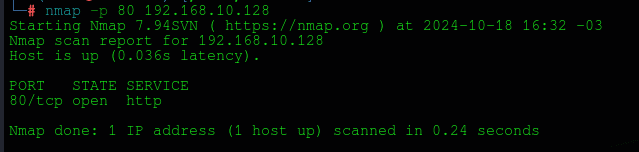

Varredura de Uma Porta Específica:

nmap -p 80 192.168.10.128

Explicação: O parâmetro -p permite especificar uma porta para varredura (neste exemplo, a porta 80, usada pelo HTTP).

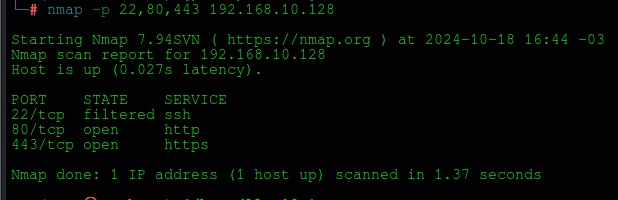

Varredura de Múltiplas Portas:

nmap -p 22,80,443 192.168.10.128

Explicação: Aqui, o Nmap varre as portas 22 (SSH), 80 (HTTP) e 443 (HTTPS) do host.

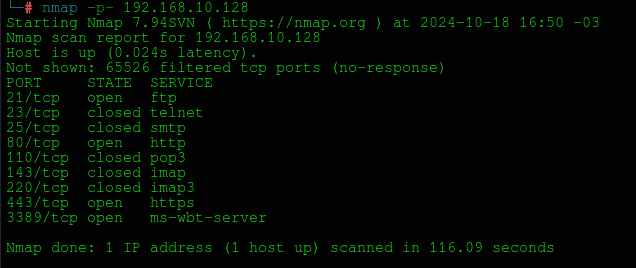

Varredura de Todas as Portas TCP:

nmap -p- 192.168.10.128

Explicação: O -p- indica que o Nmap deve varrer todas as 65535 portas TCP, ideal para identificar serviços em portas não convencionais.

3. Varreduras Intermediárias com Nmap

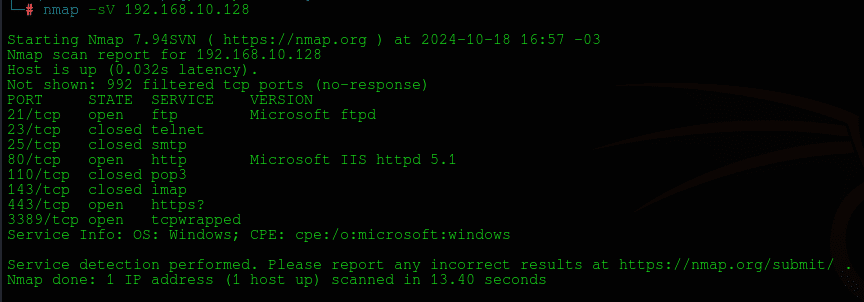

Varredura com Detecção de Versão de Serviço:

nmap -sV 192.168.10.128

Explicação: O -sV identifica quais serviços estão rodando nas portas abertas e suas versões.

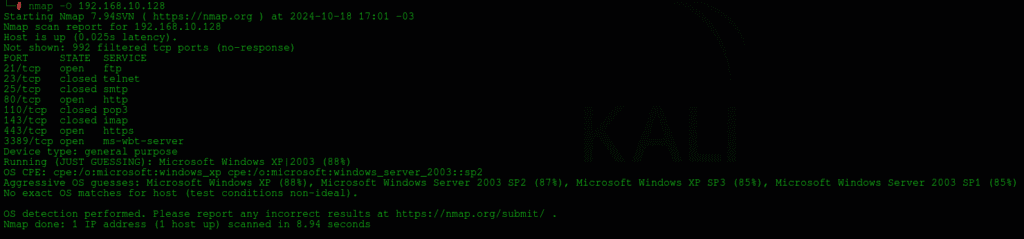

Varredura de Sistema Operacional:

nmap -O 192.168.10.128

Explicação: O -O tenta identificar o sistema operacional do host.

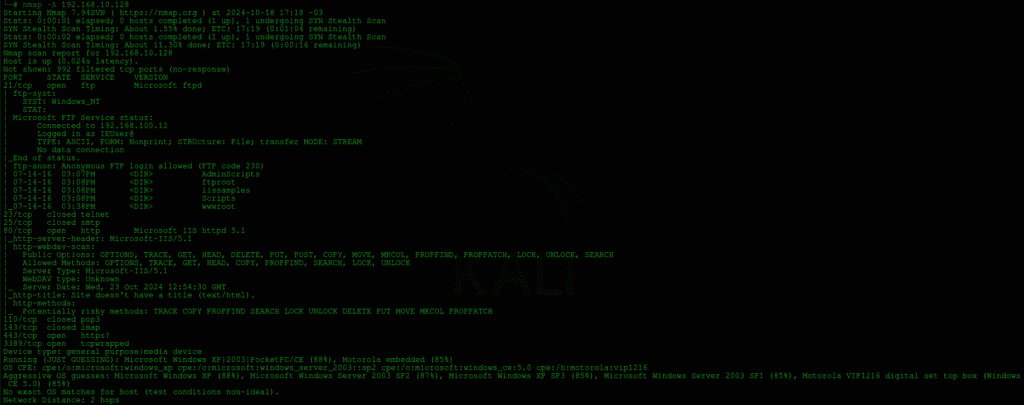

Varredura Completa (Versão de Serviço + SO):

nmap -A 192.168.10.128

Explicação: O -A combina a detecção de versão de serviços e sistema operacional, além de rodar scripts padrão do Nmap.

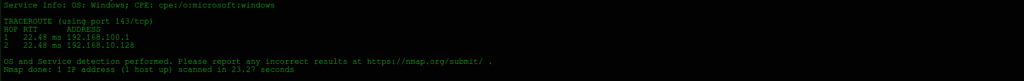

Varredura UDP:

nmap -sU 192.168.10.128

Explicação: O -sU realiza uma varredura em portas UDP, essencial para detectar serviços como DNS e SNMP, que utilizam esse protocolo.

4. Comandos Avançados de Nmap

A partir daqui, entramos em técnicas avançadas que são úteis para profissionais que necessitam de um controle mais fino ou precisam burlar sistemas de defesa.

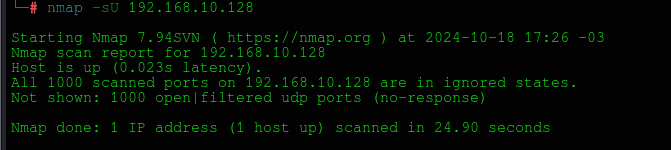

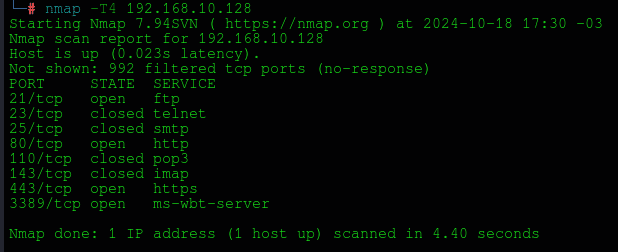

Varredura com Ajuste de Velocidade:

nmap -T4 192.168.10.128

Explicação: O -T4 aumenta a velocidade da varredura, ideal para quando o tempo é um fator crucial. Porém, aumenta a chance de detecção.

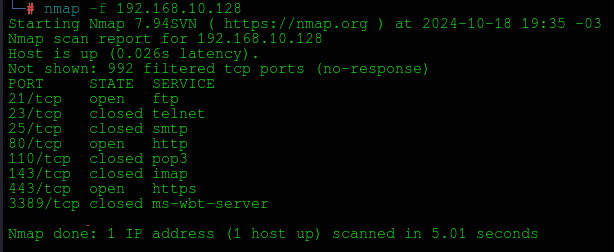

Varredura Fragmentada para Evitar IDS:

nmap -f 192.168.10.128

Explicação: O -f fragmenta os pacotes TCP, dificultando a detecção por sistemas de IDS que monitoram padrões de pacotes.

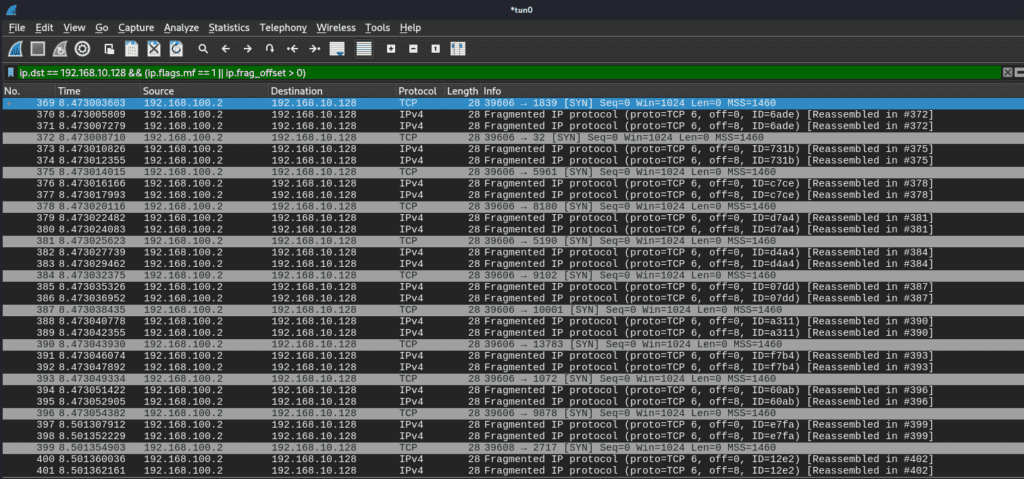

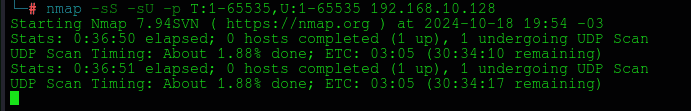

Varredura de Todas as Portas TCP e UDP:

nmap -sS -sU -p T:1-65535,U:1-65535 192.168.10.128

Explicação: Realiza uma varredura completa de todas as portas TCP e UDP. Esse comando é extremamente detalhado e pode demorar.

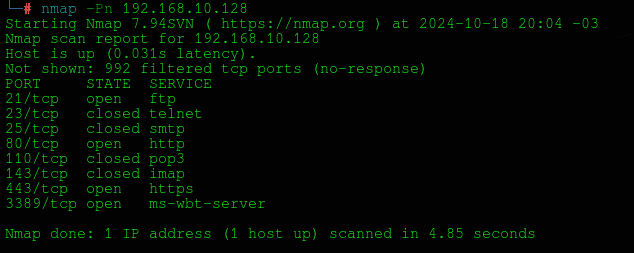

Varredura Silenciosa (Sem Ping):

nmap -Pn 192.168.10.128

Explicação: O -Pn desativa a fase de ping, essencial quando o firewall do alvo bloqueia pacotes ICMP.

5. Uso de Scripts NSE no Nmap

O Nmap conta com a poderosa Nmap Scripting Engine (NSE), uma engine de scripts que permite a automação de tarefas como exploração de vulnerabilidades, coleta de informações, e muito mais, tornando o processo de auditoria de segurança mais eficiente.

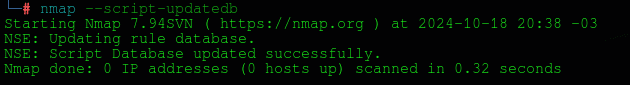

Além disso, o Nmap mantém um repositório público de scripts NSE, que é regularmente atualizado com novos scripts e melhorias. Em algumas distribuições do Nmap, há uma ferramenta de atualização automática dos scripts. Para garantir que o banco de dados de scripts esteja sempre atualizado, você pode utilizar o seguinte comando:

nmap --script-updatedb

Explicação: O --script-updatedb força o Nmap a reindexar os scripts disponíveis no diretório de scripts (normalmente algo como /usr/share/nmap/scripts/). Se novos scripts forem adicionados manualmente, copiados ou baixados, o comando faz com que o Nmap detecte esses scripts e atualize o banco de dados para garantir que eles estejam disponíveis para uso em varreduras futuras.

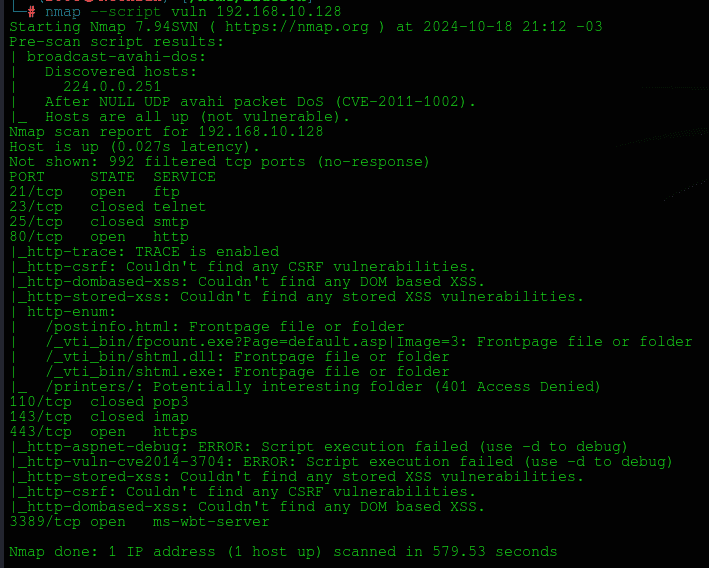

Varredura de Vulnerabilidades Comuns:

nmap --script vuln 192.168.10.128

Explicação: Roda uma série de scripts NSE que buscam por vulnerabilidades conhecidas, como Heartbleed e SMBv1.

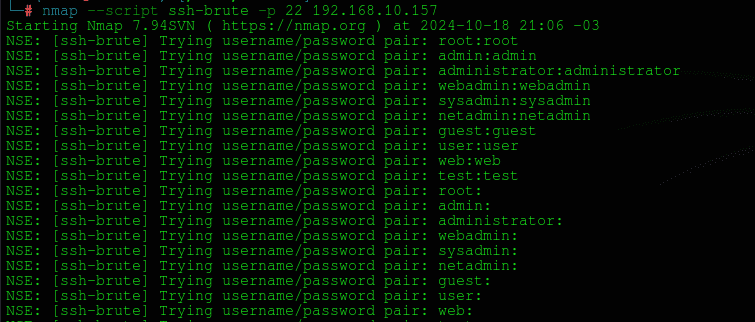

Ataque de Força Bruta no SSH:

nmap --script ssh-brute -p 22 192.168.10.157

Explicação: Tenta realizar um ataque de força bruta para descobrir credenciais de login em serviços SSH.

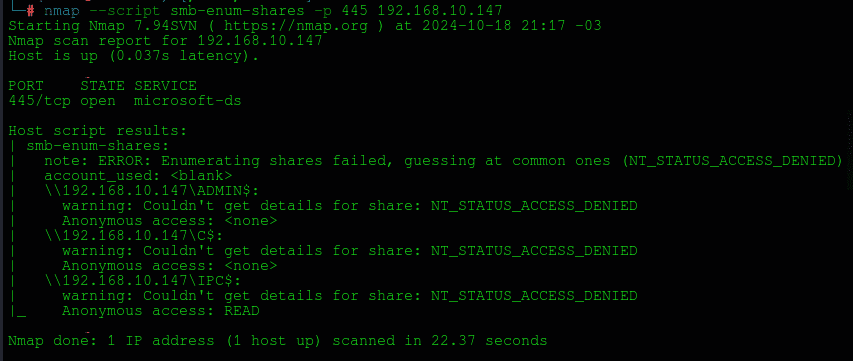

Enumeração de Compartilhamentos SMB:

nmap --script smb-enum-shares -p 445 192.168.10.147

Explicação: Enumera os compartilhamentos de rede disponíveis em um host Windows rodando SMB.

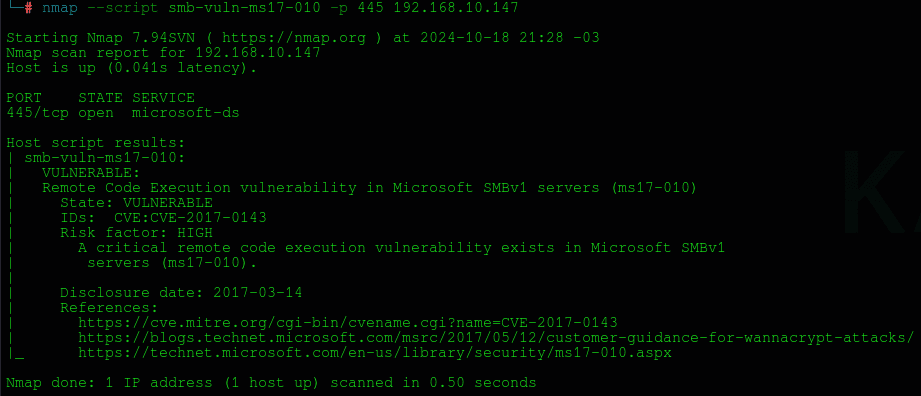

Exploração de Vulnerabilidades Específicas:

nmap --script smb-vuln-ms17-010 -p 445 192.168.10.147

Explicação: Verifica se o host é vulnerável à falha MS17-010, utilizada pelo ransomware WannaCry.

6. Dicas para Performance

Para finalizar, algumas dicas para melhorar a eficiência e reduzir a detecção das suas varreduras.

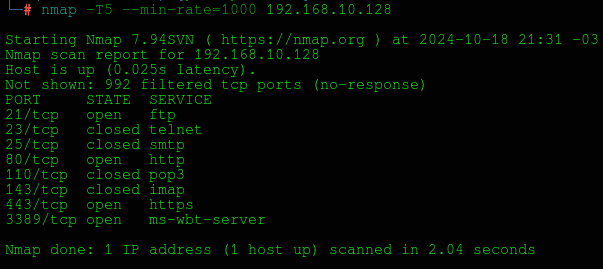

Melhorar a Performance com a ferramenta de varredura de rede:

nmap -T5 --min-rate=1000 192.168.10.128

Explicação: Ajusta a velocidade da varredura para um nível agressivo com -T5 e define uma taxa mínima de pacotes por segundo com --min-rate.

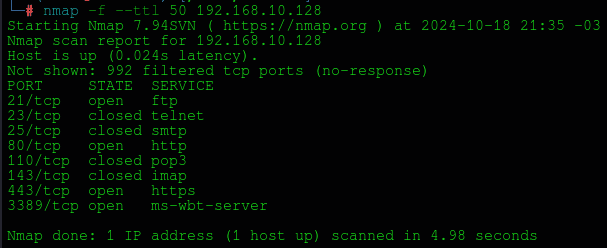

Desviar de Firewalls e IDS:

nmap -f --ttl 50 192.168.10.128

Explicação: Fragmenta pacotes e ajusta o tempo de vida (TTL) para confundir sistemas de defesa.

O Nmap é uma ferramenta essencial para profissionais de segurança da informação e administradores de redes. Com sua vasta gama de opções, permite desde varreduras simples até técnicas avançadas de exploração e evasão de defesas. Este guia forneceu uma visão completa do uso do Nmap, cobrindo desde os comandos básicos até varreduras furtivas e uso avançado de scripts. Use o Nmap de maneira responsável e ética, sempre respeitando as leis e as políticas de segurança da organização ou rede que está sendo analisada.

Site oficial Nmap: https://nmap.org