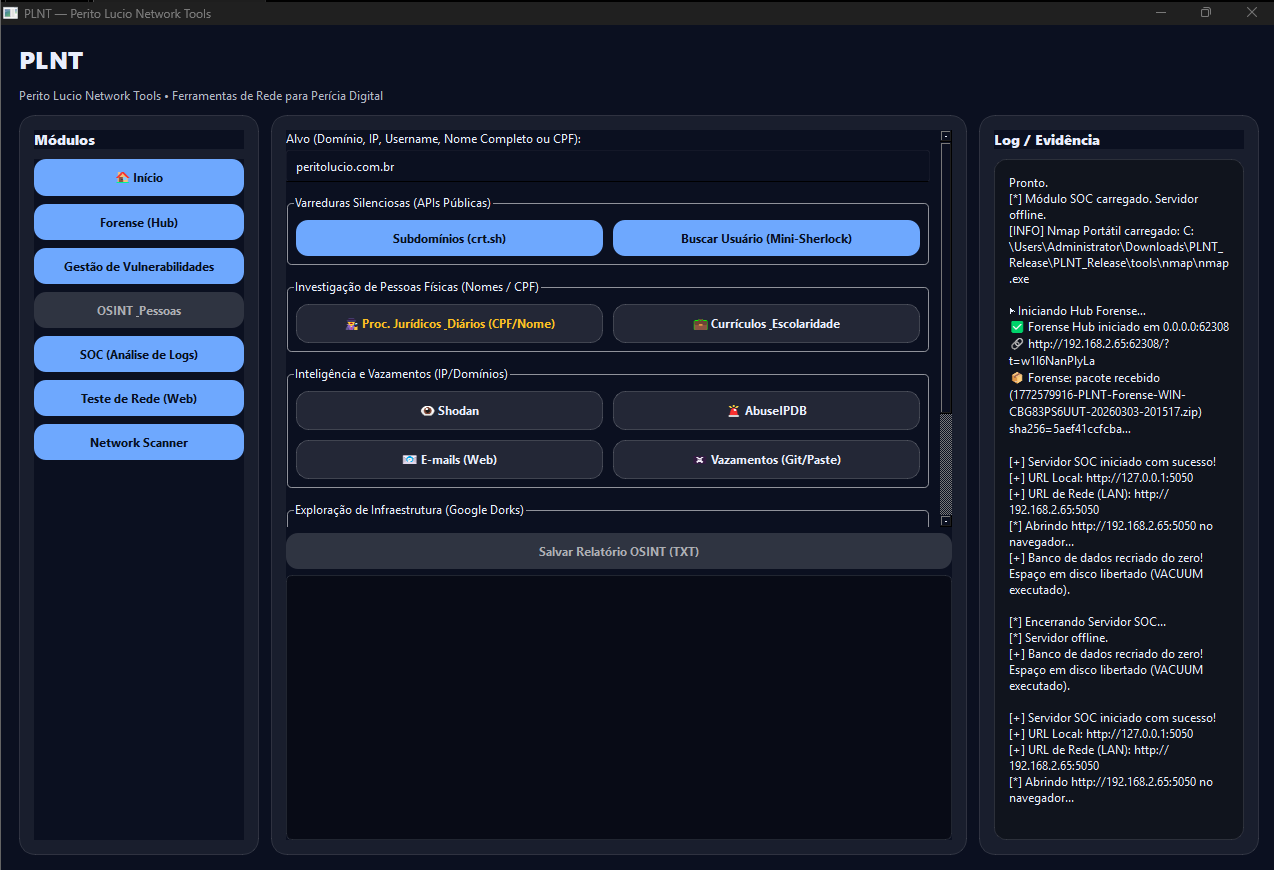

O PLNT (Perito Lucio Network Tools) nasceu de uma necessidade prática no meu dia a dia como especialista em segurança. Eu precisava de uma plataforma que centralizasse funções de Cyber Threat Intelligence e Forense para agilizar coletas e análises de risco, então desenvolvi este sistema para meu próprio uso e agora resolvi compartilhar.

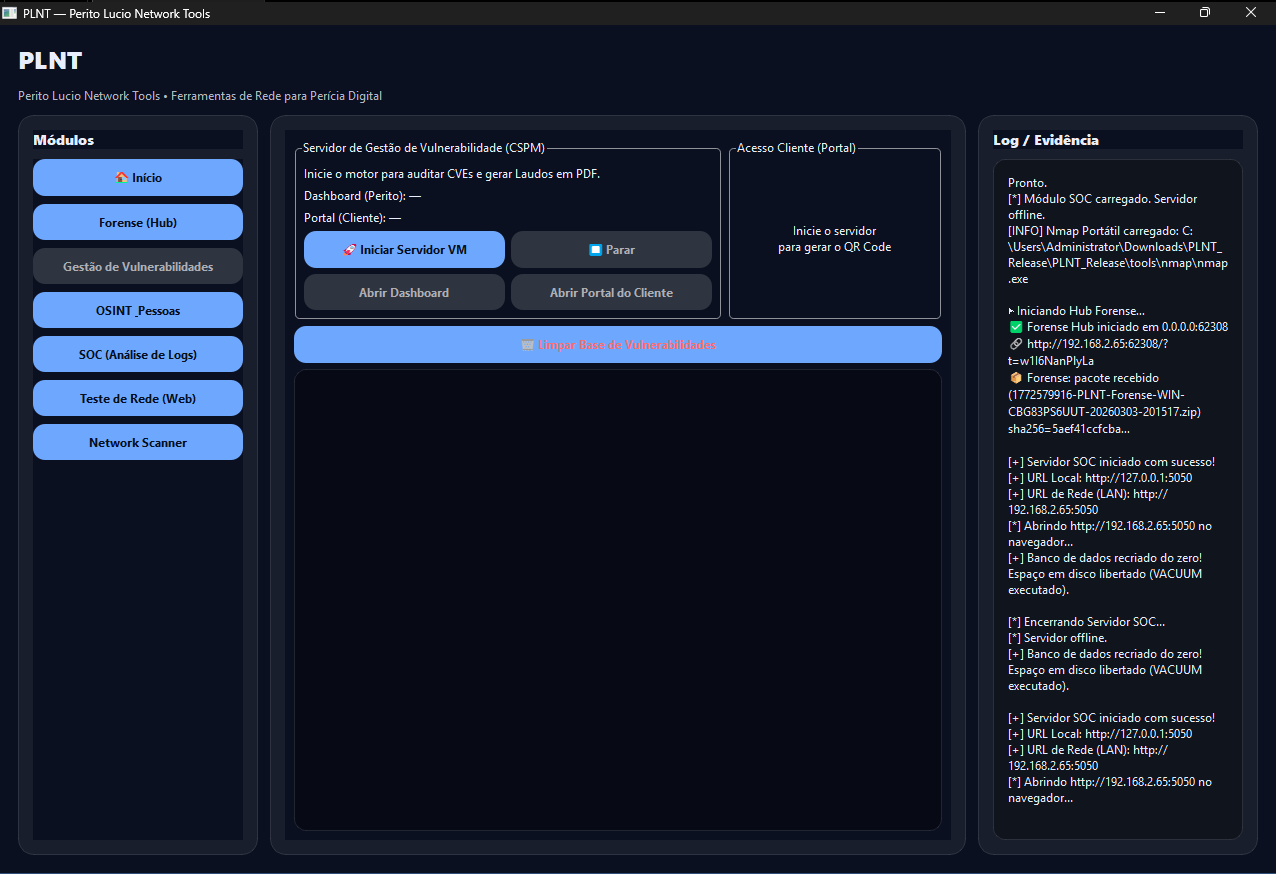

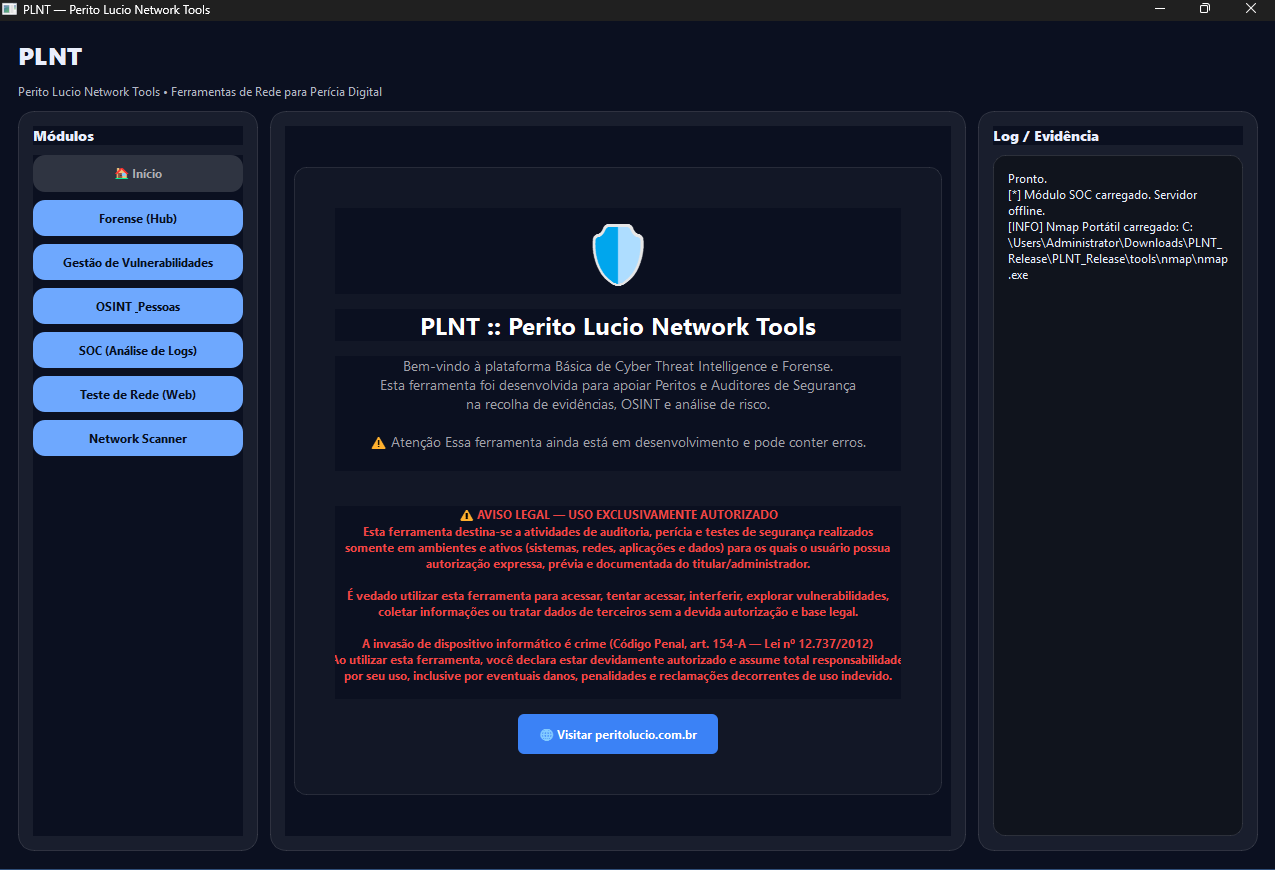

Abaixo, você confere a interface principal do projeto:

Por que compartilhar?

Minha intenção ao disponibilizar o PLNT é oferecer uma ferramenta de apoio que possa ajudar tanto profissionais da área de segurança e perícia, quanto famílias que estejam conduzindo investigações particulares e precisem de um ponto de partida organizado para a coleta de evidências e OSINT.

Status do Projeto e Transparência

Como você pode ver no centro da tela inicial, o sistema exibe dois avisos fundamentais que guiam o uso da ferramenta:

- Desenvolvimento Contínuo (Beta): O PLNT ainda está em fase de desenvolvimento, o que significa que ele pode conter erros.

- Aviso Legal: Esta ferramenta é destinada exclusivamente a atividades de auditoria e perícia devidamente autorizadas. O uso para acessar sistemas ou dados de terceiros sem autorização prévia e documentada é crime, conforme o Art. 154-A do Código Penal.

Ao utilizar o PLNT, o operador assume total responsabilidade legal pelo seu uso. A ideia é que ele seja um aliado técnico, sempre dentro dos limites éticos e jurídicos.

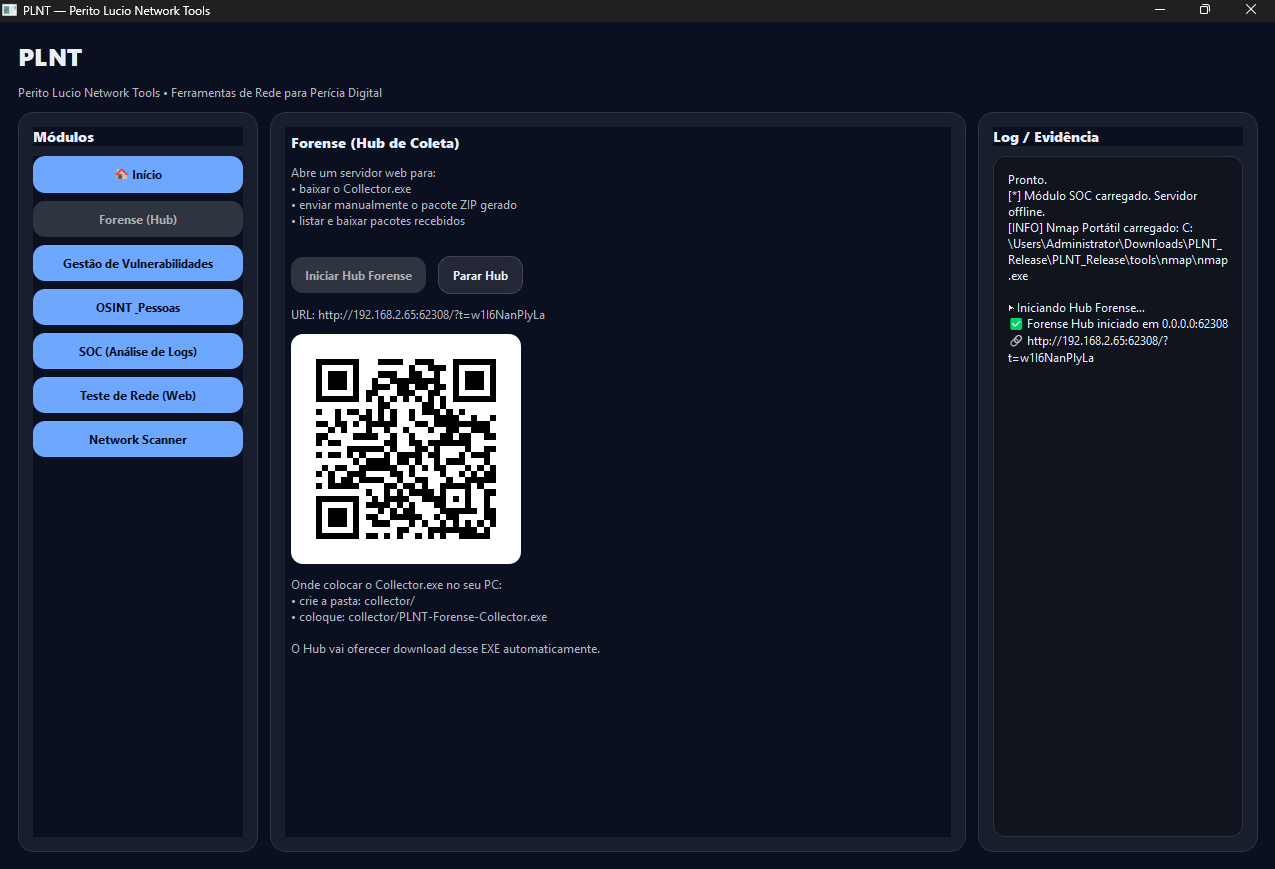

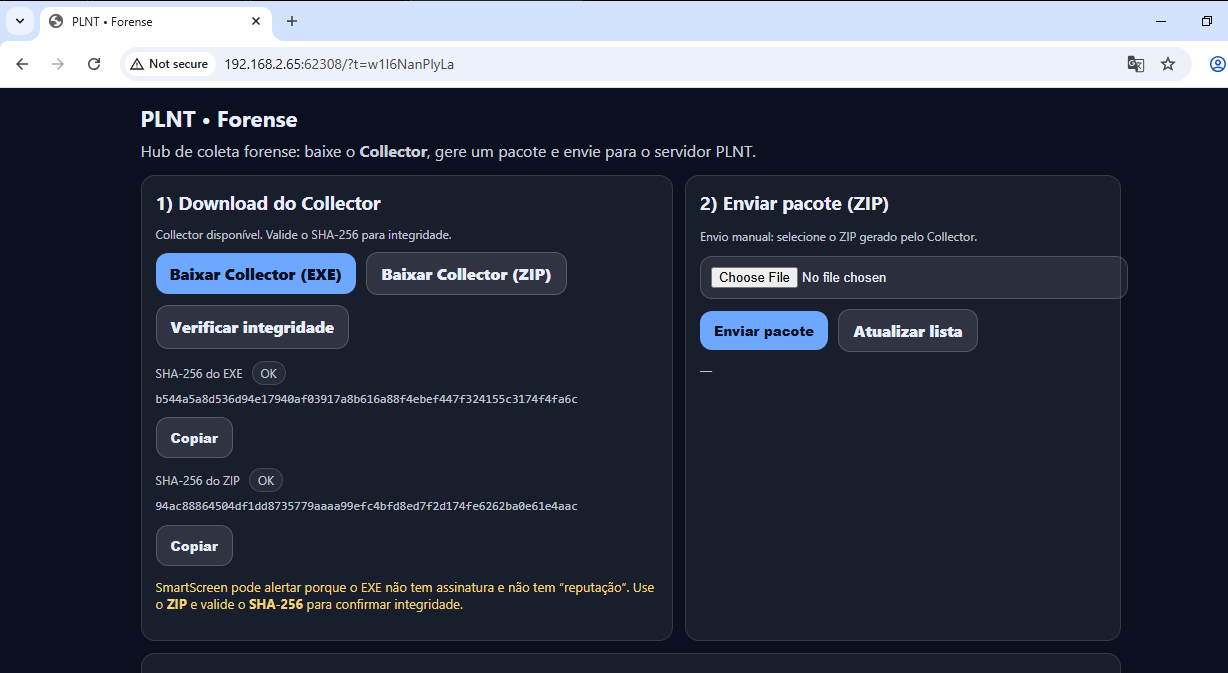

1. Forense (Hub de Coleta)

Este módulo é o coração da coleta de dados no PLNT. O objetivo aqui é simplificar ao máximo o processo de obtenção de logs e evidências de uma máquina alvo, sem a necessidade de instalações complexas no host que está sendo periciado.

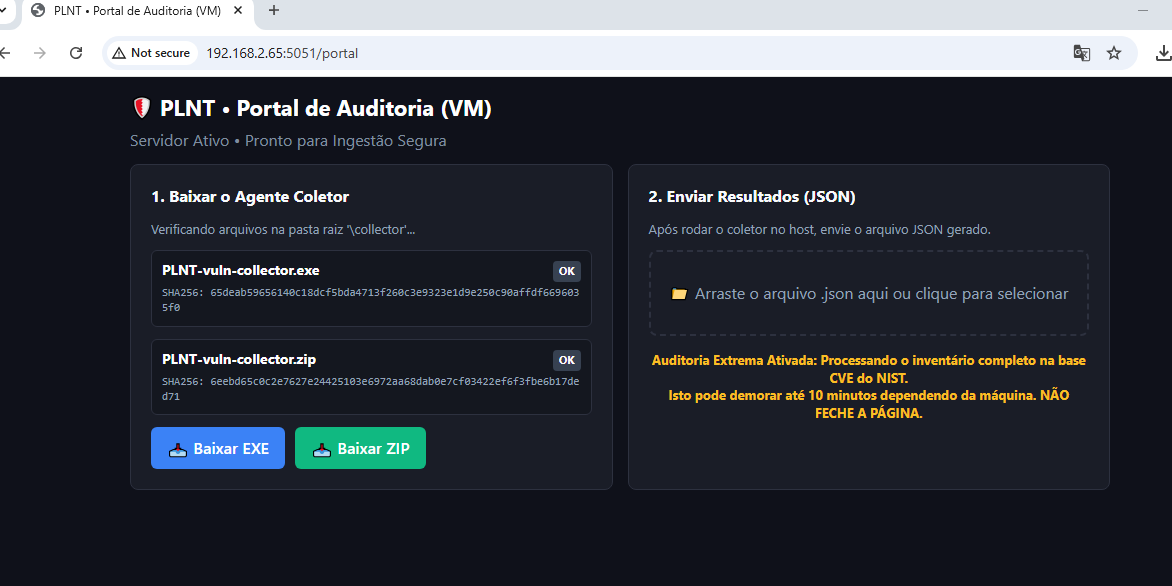

O fluxo de trabalho foi desenhado para ser direto:

- Início do Servidor: Você inicia o Hub Forense, que abre um servidor web temporário na sua rede.

- Acesso Simplificado: O sistema gera automaticamente uma URL e um QR Code para facilitar o acesso pelo computador alvo.

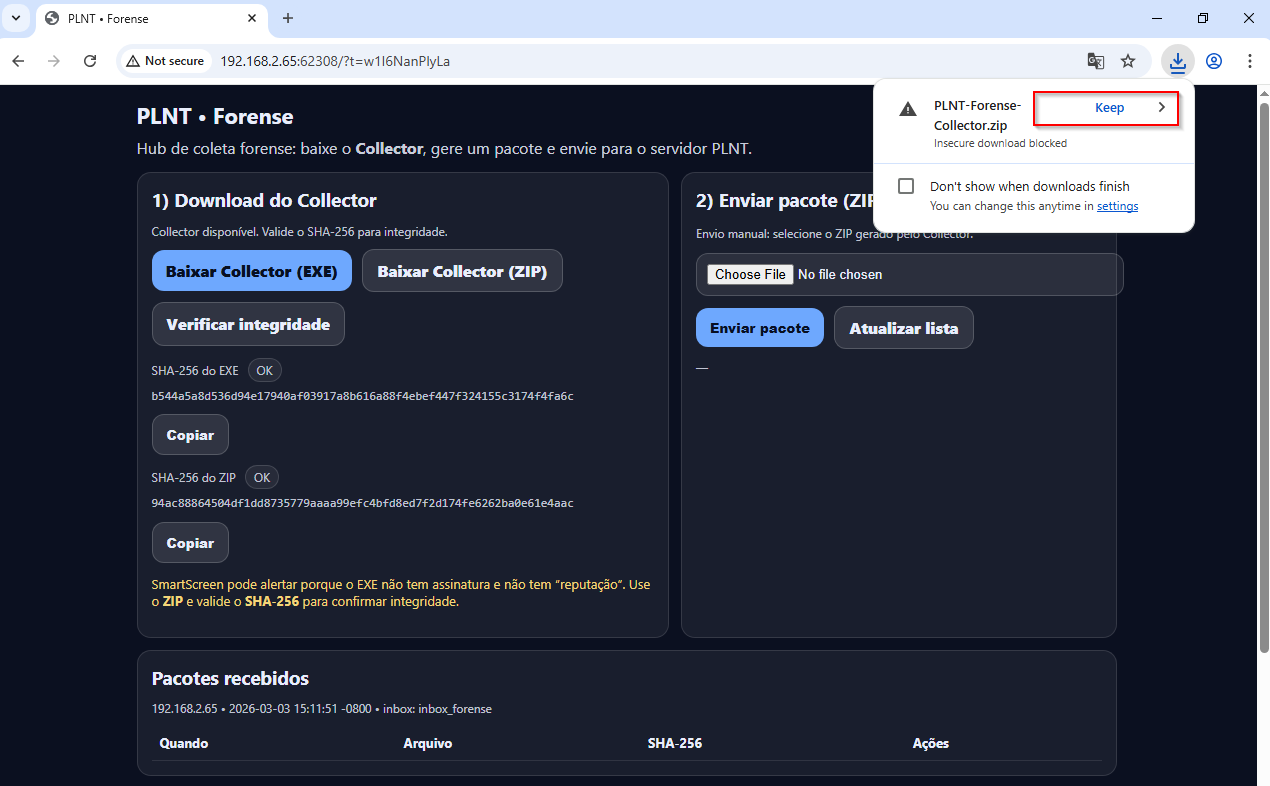

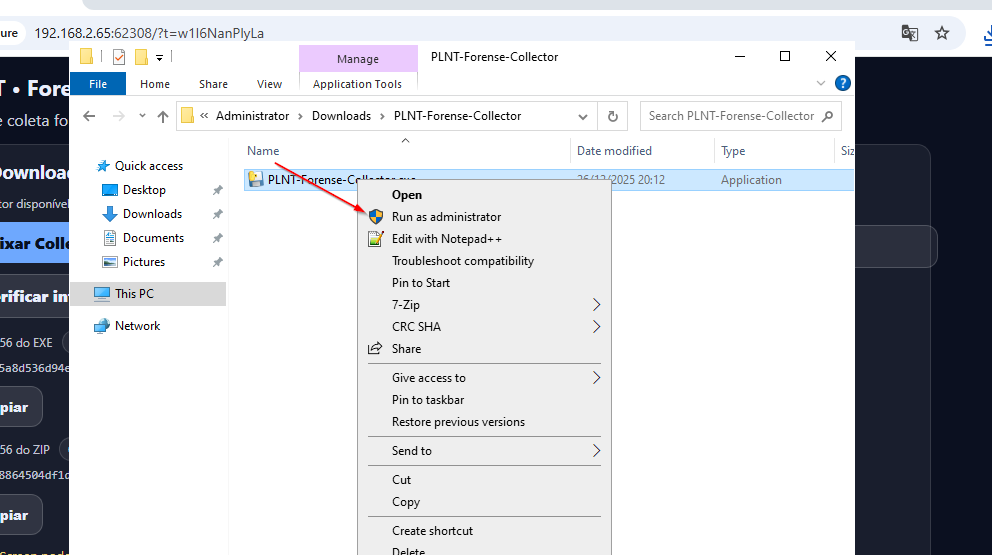

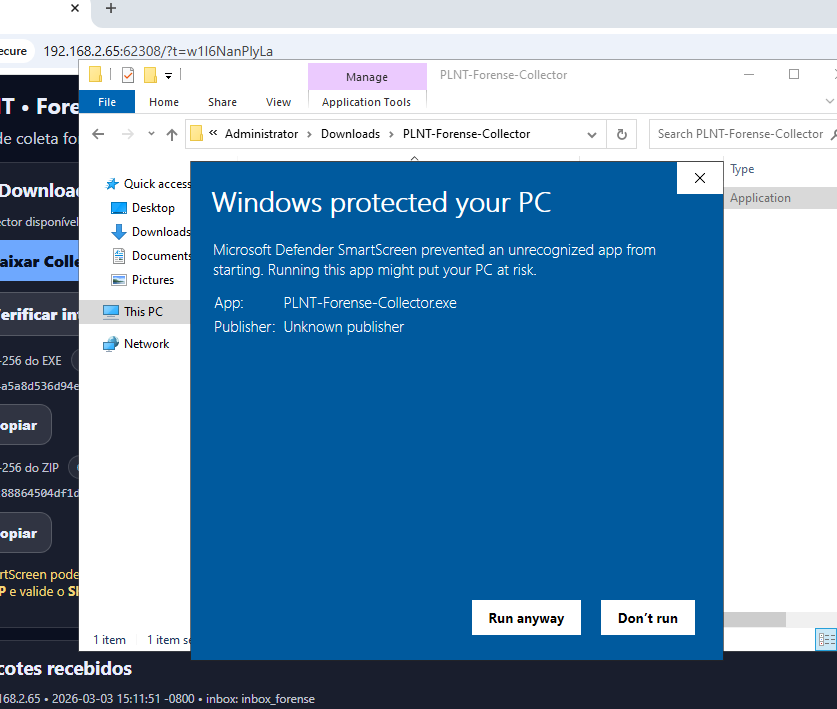

- Download do Collector: Ao abrir o link no computador alvo, o usuário (ou o perito) faz o download do

Collector.exe. - Coleta e Envio: O Collector realiza a varredura local, gera um pacote compactado (ZIP) e permite que esse arquivo seja enviado de volta para o servidor PLNT diretamente pelo navegador.

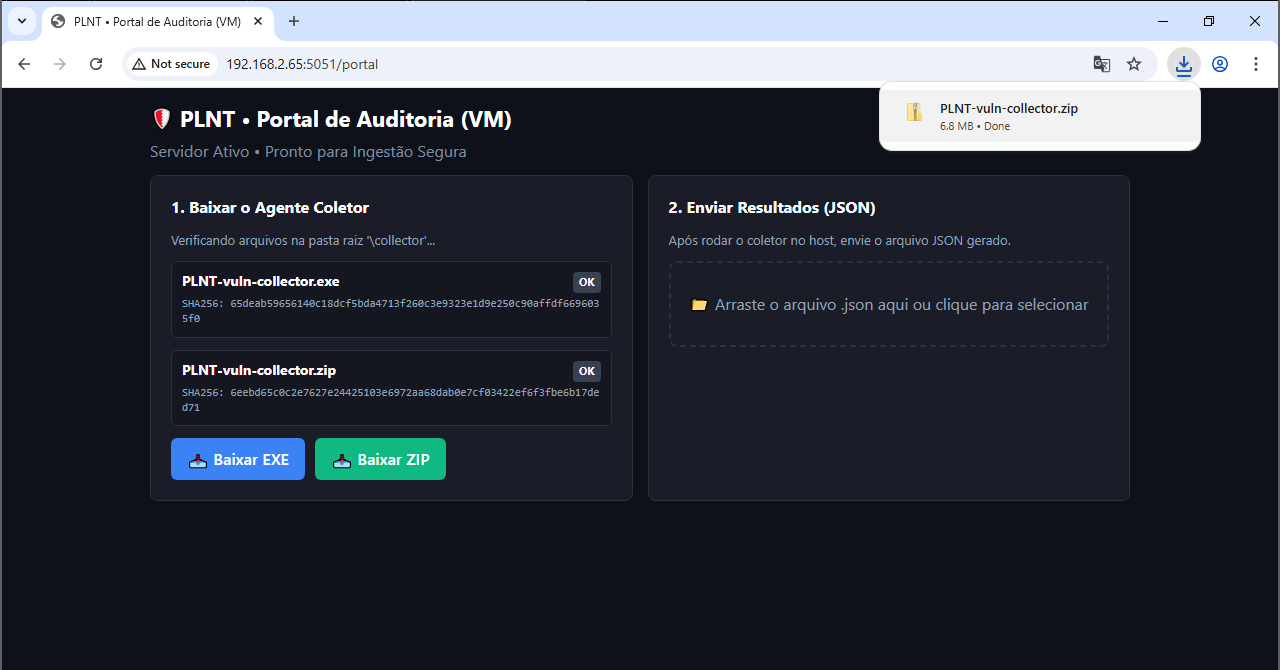

Um detalhe importante que incluí na interface é a Verificação de Integridade. Como o executável não possui assinatura digital, o portal fornece o hash SHA-256 do Collector para que você possa confirmar que o arquivo não foi alterado antes da execução.

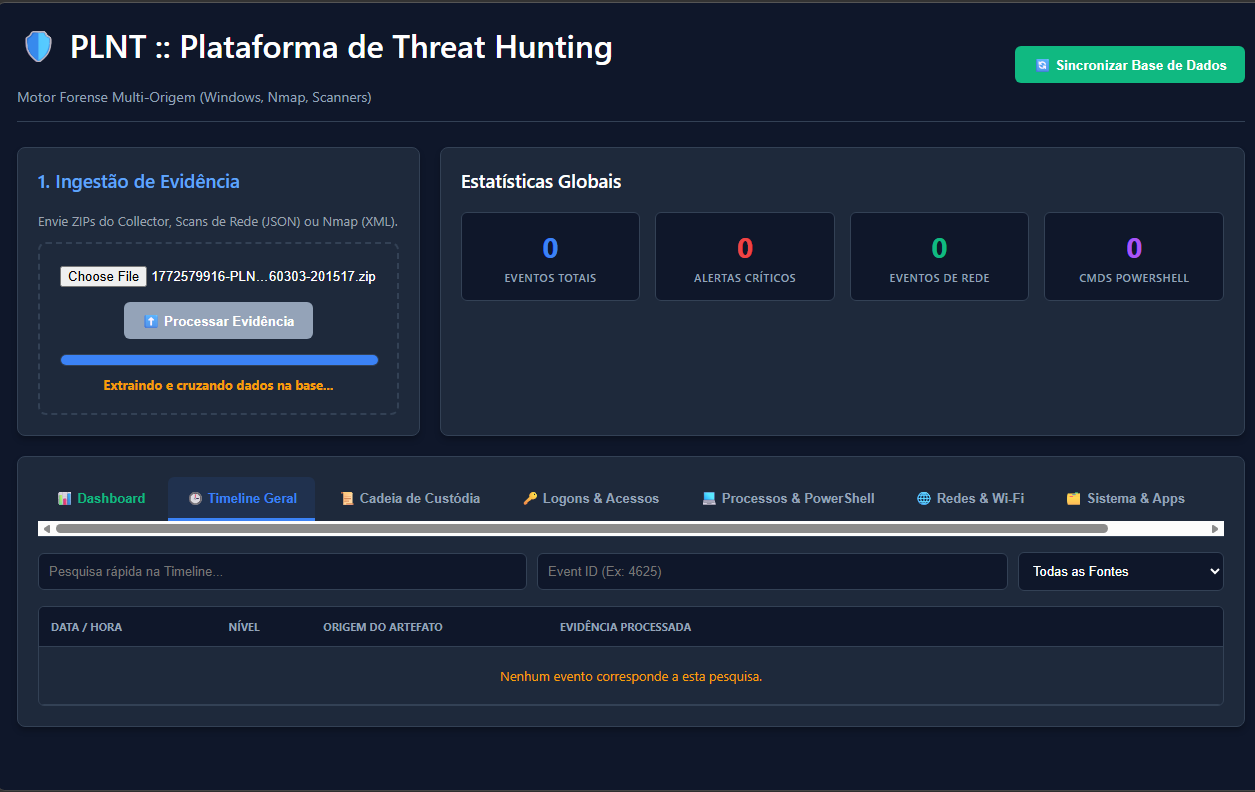

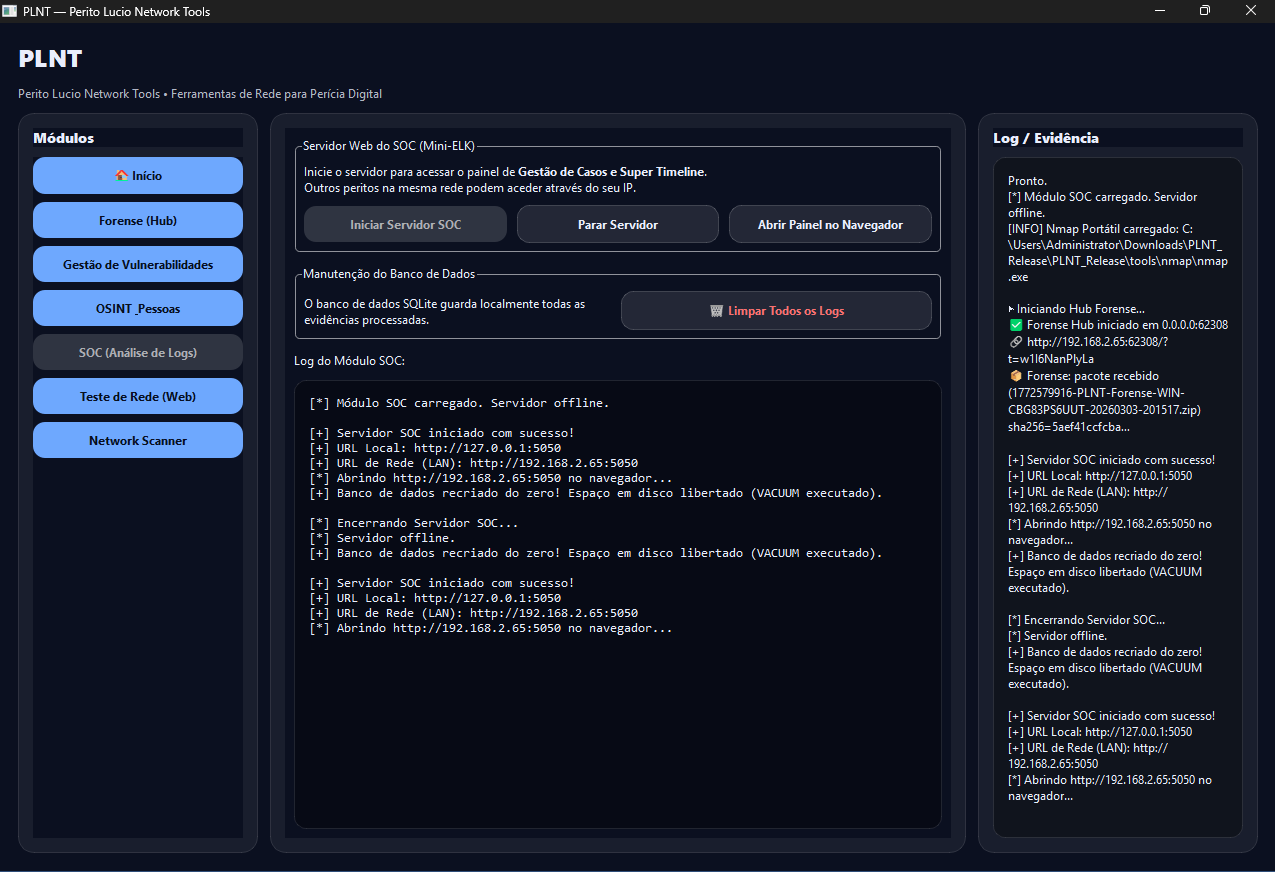

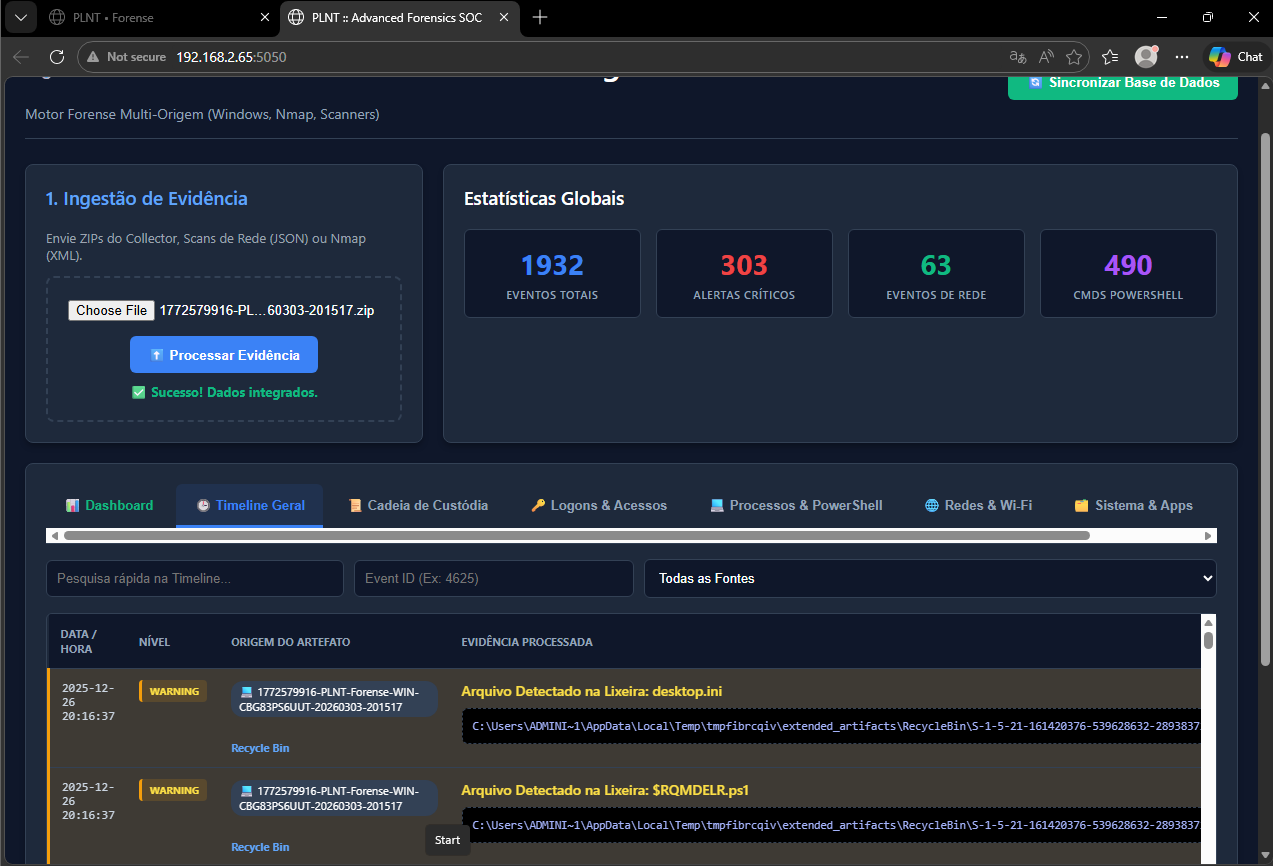

2. SOC (Análise de Logs)

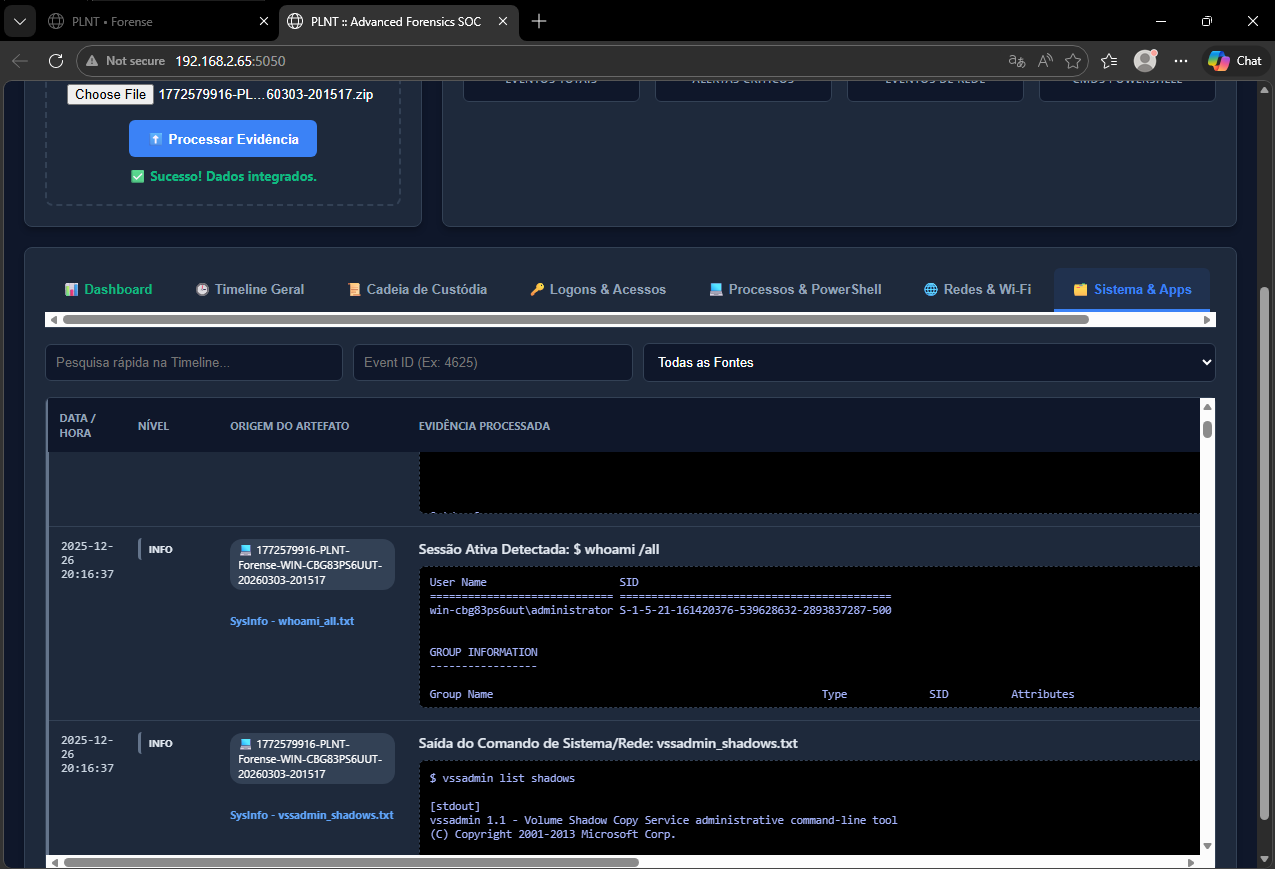

Após a coleta bem-sucedida realizada pelo módulo Forense (Hub), o próximo passo é transformar esses dados brutos em inteligência. É aqui que entra o módulo SOC (Análise de Logs), uma plataforma de Threat Hunting que processa e organiza as evidências para a análise técnica.

O funcionamento segue uma lógica de ingestão e visualização:

- Ativação do Motor: No aplicativo PLNT, você inicia o servidor do SOC (um ambiente Mini-ELK) e abre o painel de controle diretamente no seu navegador.

- Ingestão de Evidência: Dentro da interface web, basta selecionar o arquivo ZIP que foi gerado pelo Collector no passo anterior.

- Processamento Automático: O sistema integra os dados e apresenta estatísticas globais imediatas, como o total de eventos, alertas críticos detectados, eventos de rede e comandos PowerShell executados no host.

- Linha do Tempo e Identidade: O módulo identifica automaticamente as contas de usuário do host e organiza todos os artefatos em uma Timeline Geral, permitindo filtrar eventos específicos (como o Event ID 4624 de logons) com detalhes técnicos completos.

💡 Dica

Ao utilizar este módulo, fique atento ao tamanho da lixeira do sistema operacional onde o PLNT está rodando. Se ela estiver muito volumosa, pode ocorrer um erro inesperado durante a importação e processamento dos novos dados. Recomendo mantê-la limpa antes de iniciar uma nova análise profunda.

3. Gestão de Vulnerabilidades

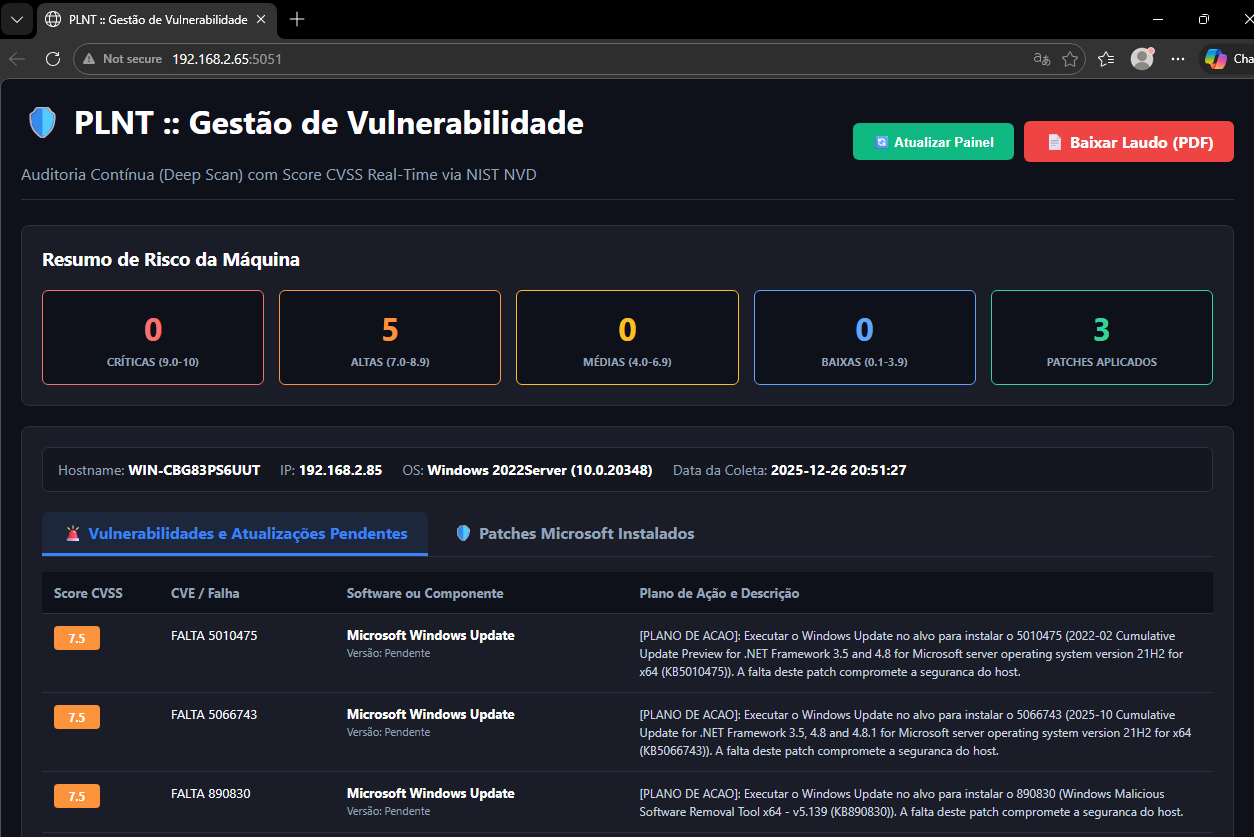

Neste módulo, o foco total é o inventário de riscos. Desenvolvi esta funcionalidade para que o PLNT pudesse não apenas coletar evidências, mas também diagnosticar proativamente o que precisa de atenção imediata na máquina alvo.

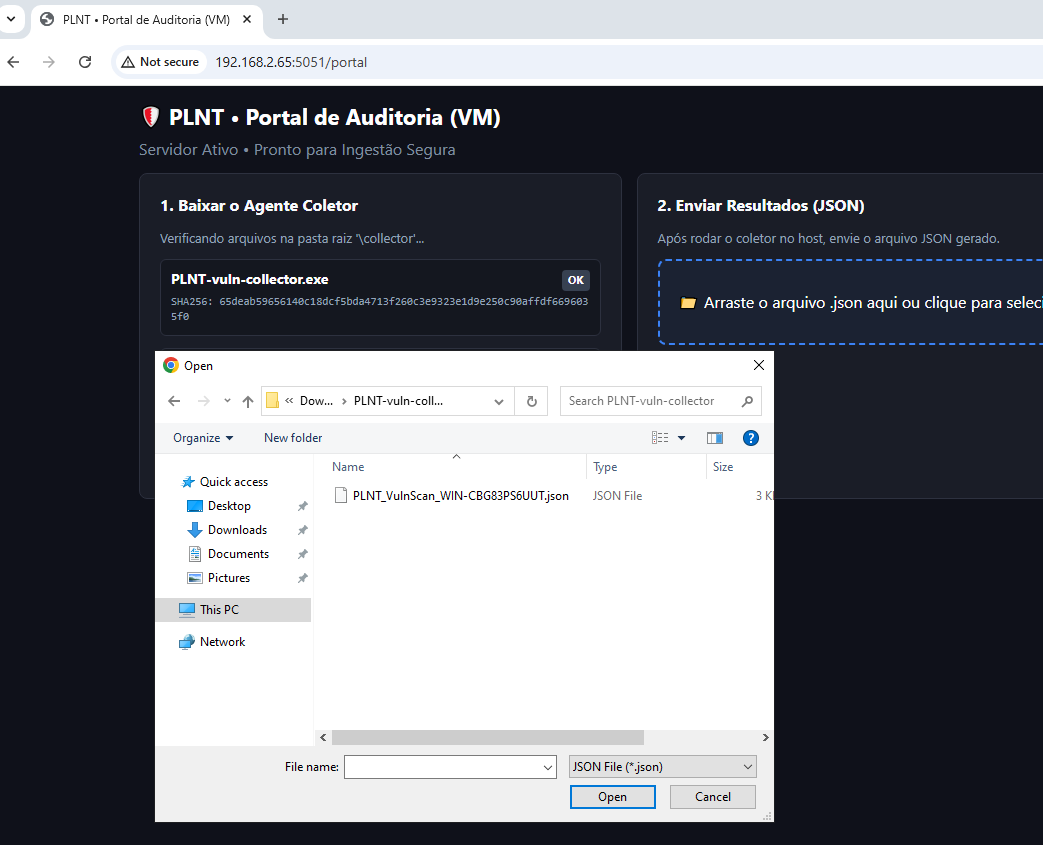

O processo é dividido em três etapas simples e automatizadas:

- Portal de Auditoria: Através de uma interface web dedicada, o sistema disponibiliza o “Agente Coletor” para download no host que será analisado.

- Varredura Profunda: O

PLNT-vuln-collector.exeé executado na máquina alvo (via CLI), onde realiza um inventário completo de software, verifica os Patches de Segurança (KBs) já instalados e consulta o Windows Update em busca de atualizações pendentes. - Dashboard de Prioridades: Após o upload do arquivo JSON gerado pelo agente, o PLNT processa os dados e entrega um dashboard limpo e objetivo.

Inteligência e Plano de Ação

O diferencial deste painel é a forma como ele organiza a informação para facilitar a tomada de decisão:

- Score CVSS: Cada falha é classificada por criticidade, permitindo focar primeiro no que é mais perigoso (ex: scores acima de 7.0 ou 8.0).

- Identificação de Falhas: O sistema lista exatamente qual KB está faltando ou qual CVE foi detectada no sistema operacional.

- Plano de Ação e Descrição: Para cada item, o PLNT fornece uma descrição do risco e um roteiro claro do que deve ser executado para mitigar a vulnerabilidade.

4. OSINT_Pessoas e Network Scanner

Para a fase de reconhecimento, o PLNT conta com dois módulos essenciais que permitem mapear tanto a presença digital quanto a infraestrutura física do alvo.

OSINT_Pessoas: Inteligência de Fontes Abertas

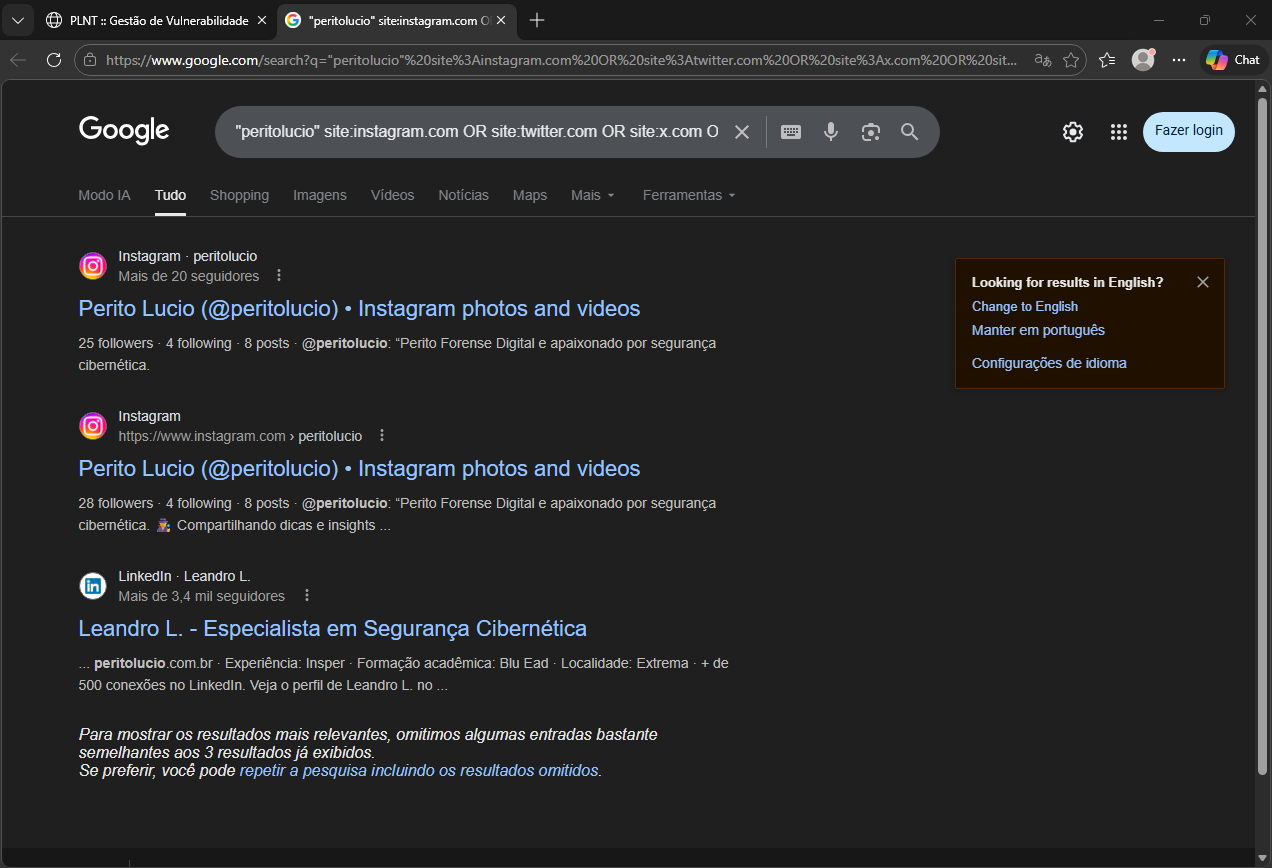

Este módulo foi desenhado para facilitar técnicas de Google Hacking, agilizando buscas que antes exigiriam comandos e dorks complexos. A interface centraliza diversas frentes de investigação em um único lugar:

- Alvos Flexíveis: Você pode iniciar uma busca por Domínio, IP, Username, Nome Completo ou CPF.

- Varreduras Silenciosas: Integração com APIs públicas para busca de subdomínios (crt.sh) e localização de usuários em redes sociais através do Mini-Sherlock.

- Inteligência de Vazamentos: Atalhos diretos para consultas no Shodan, AbuseIPDB, busca de e-mails expostos e vazamentos em repositórios (Git/Paste).

- Google Dorks Automáticas: Um submódulo dedicado à exploração de infraestrutura usando operadores avançados do Google.

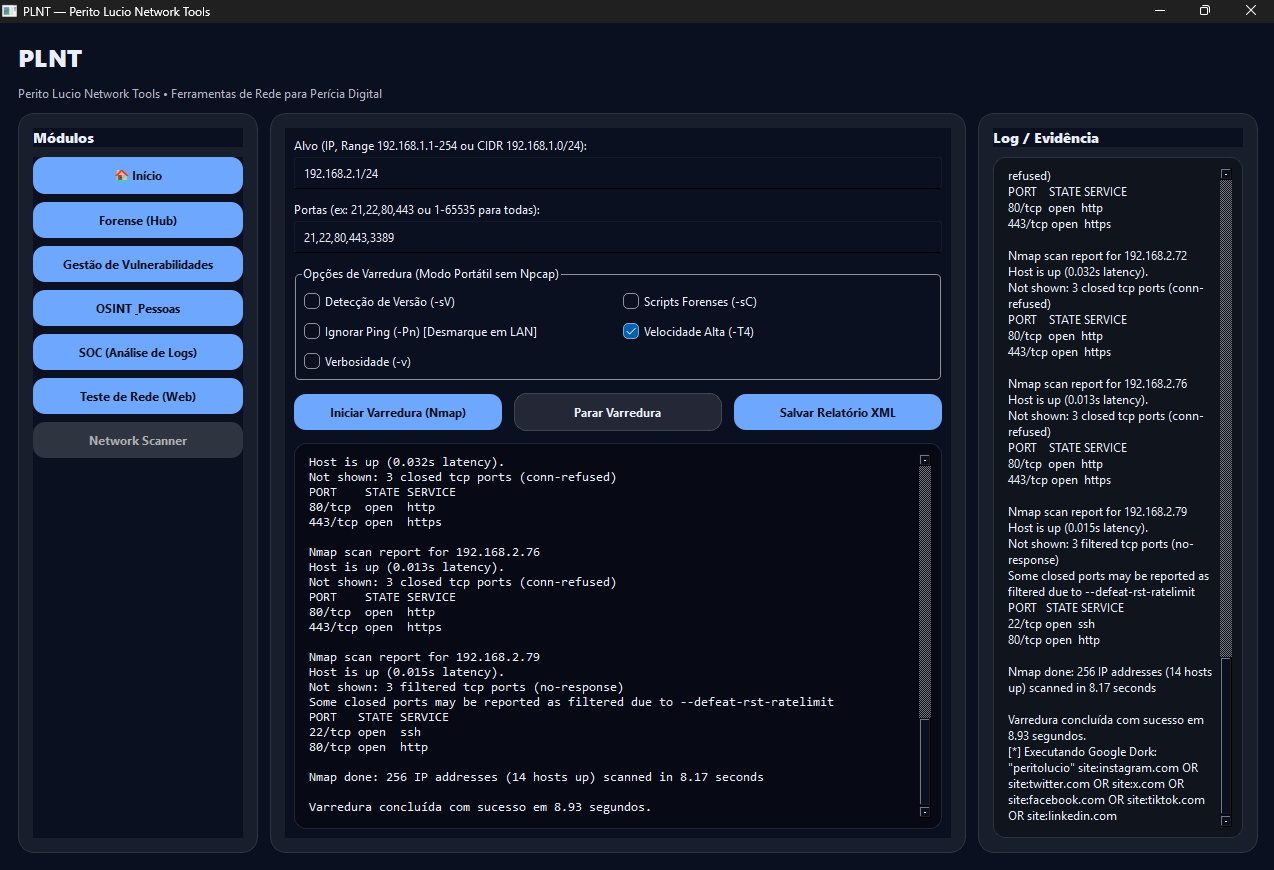

Network Scanner: O poder do Nmap Integrado

Já o Network Scanner traz o poder do Nmap embutido diretamente na interface do PLNT.

- Agilidade no Campo: Permite realizar varreduras rápidas de portas e serviços na rede do cliente sem que você precise abrir o terminal ou sair do programa.

- Mapeamento Local: Ideal para identificar rapidamente dispositivos ativos e potenciais pontos de entrada durante um teste de invasão ou auditoria de rede.

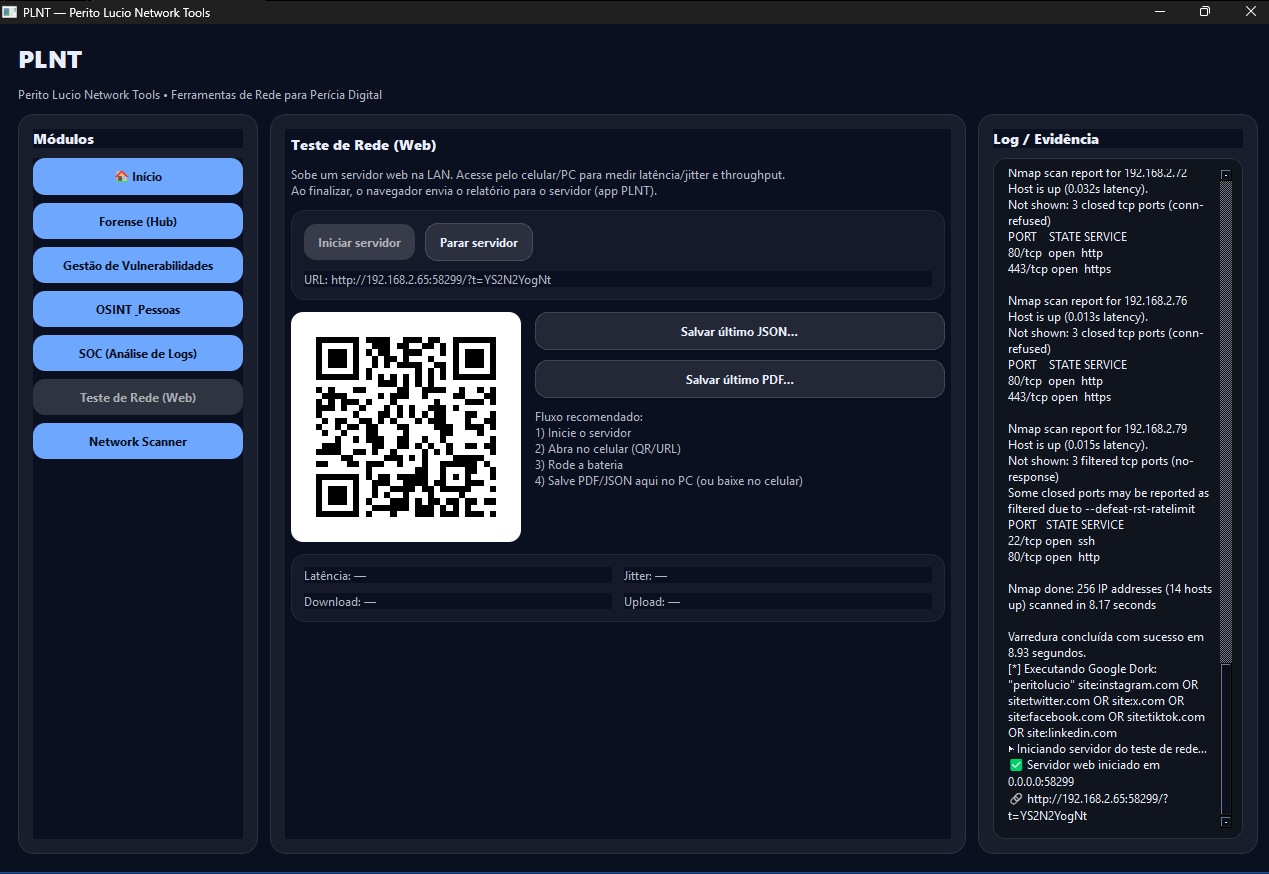

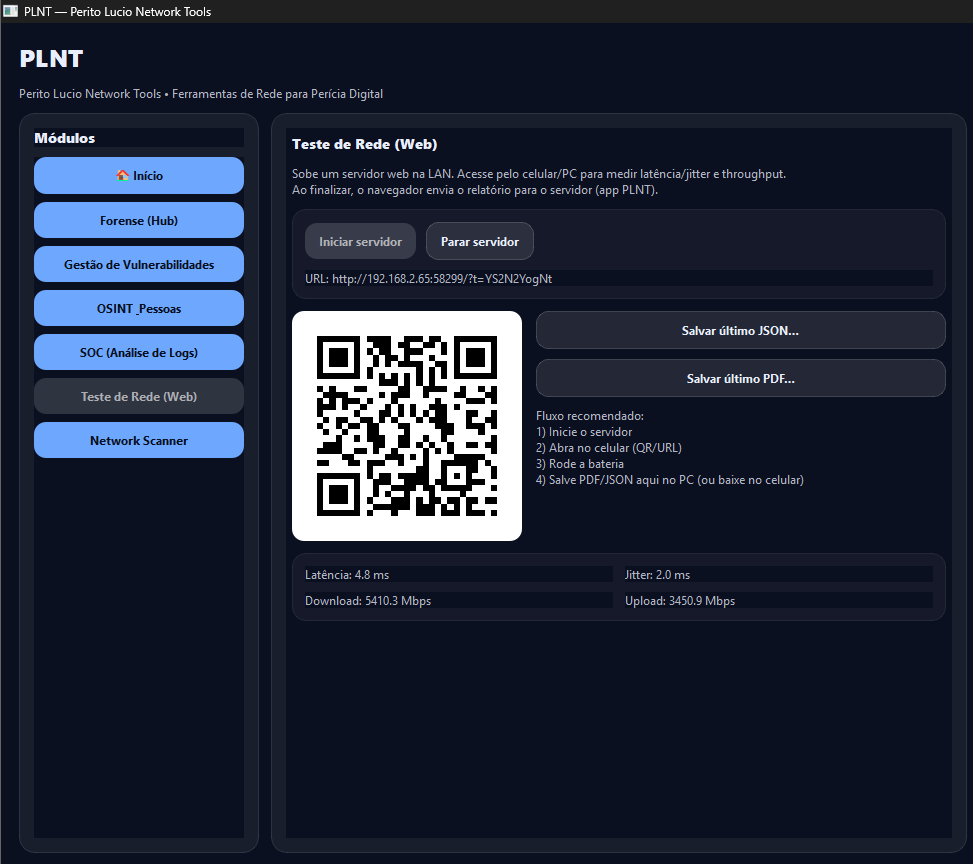

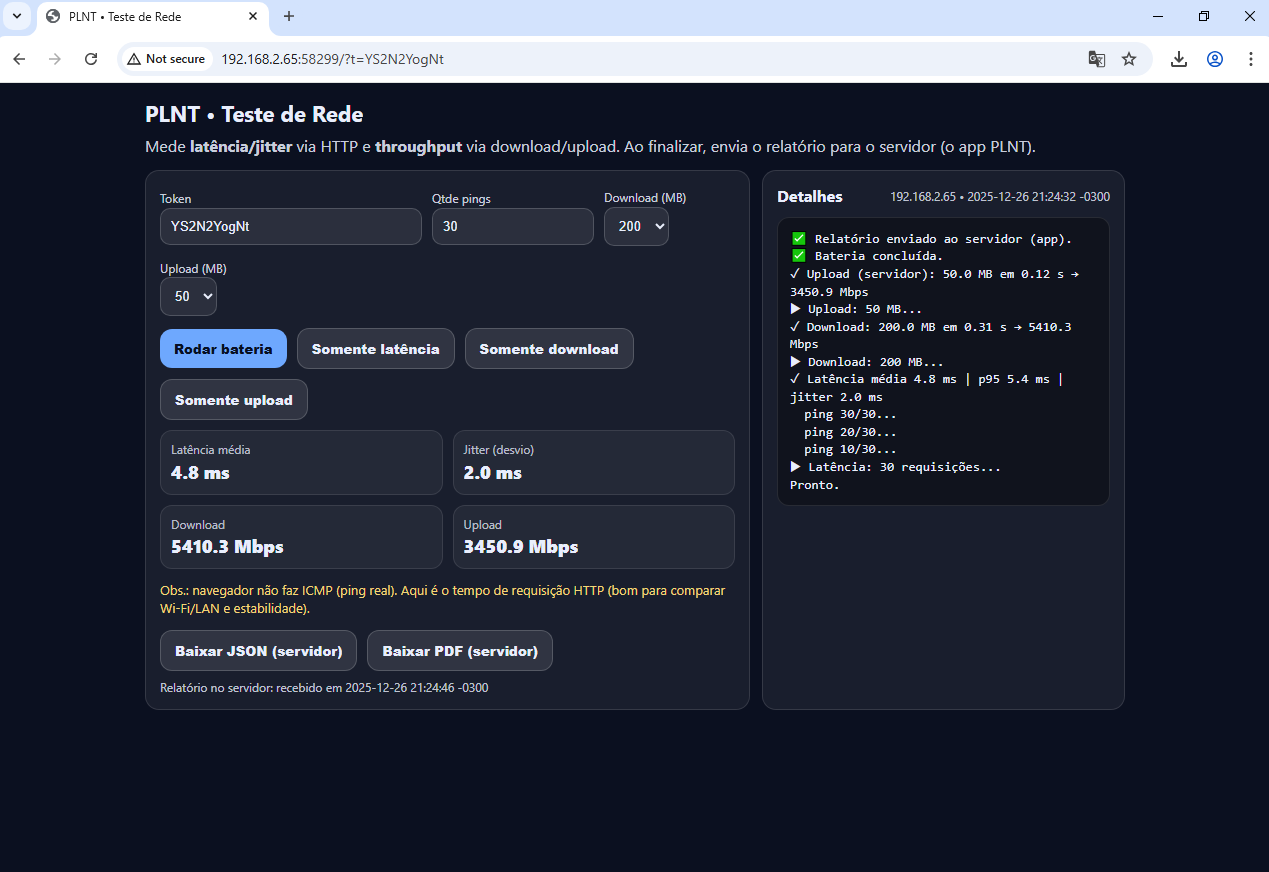

5. Teste de Rede (Web)

Muitas vezes, a percepção de lentidão em um ambiente não vem da operadora de internet, mas sim de falhas na infraestrutura interna. Este módulo foi desenvolvido especificamente para medir a performance dentro da LAN (Local Area Network), ajudando o profissional a detectar gargalos físicos em switches, roteadores Wi-Fi ou pontos de acesso sobrecarregados.

O funcionamento é extremamente prático e não requer instalação de software no dispositivo que será testado:

- Servidor Web na LAN: Você inicia o servidor dentro do PLNT, que passa a escutar em uma porta específica da sua rede local.

- Acesso Multi-Dispositivo: O sistema gera um QR Code e uma URL. Basta apontar a câmera de um celular ou abrir o link em outro computador da mesma rede para começar o teste.

- Bateria de Testes Completa: O operador pode rodar uma “bateria” que mede latência (ping), jitter (variação do atraso) e o throughput real de download e upload entre o dispositivo e o servidor PLNT.

- Relatórios Integrados: Ao finalizar, o navegador envia automaticamente o relatório para o aplicativo PLNT, onde você pode salvar os resultados em formatos JSON ou PDF para anexar ao seu laudo.

Diagnóstico Preciso

Como o teste é realizado via HTTP e foca no tráfego interno, ele é excelente para comparar a estabilidade do Wi-Fi em relação ao cabeamento estruturado, expondo rapidamente onde a rede está “engasgando”.

O PLNT (Perito Lucio Network Tools) é uma interface modular. Seja para uma investigação forense, uma análise de vulnerabilidades ou um simples teste de carga na rede, a intenção é sempre a mesma: simplificar o dia a dia.

Espero que esse pequeno sistema ajude profissionais e famílias a terem mais clareza e segurança em suas análises. O projeto segue em evolução! Muito Obrigado

Link Para Download: https://drive.proton.me/urls/7FHXV5YYQ0#Rbt3zaxIfbE8

Leandro Lucio

Especialista em Cyber Security & Digital Forensics, com mais de 15 anos de experiência. Certificado CEH, Pentester, Forense Digital. Atuo em testes de intrusão, análise forense, investigação de ameaças, resposta a incidentes e gestão de vulnerabilidades, ajudando a fortalecer a segurança e mitigar riscos cibernéticos. Compartilho conhecimento no meu blog:

🔗 peritolucio.com.br 🔗 Leandro Lucio | LinkedIn